Digitālajā pasaulē, kurā kiberapdraudējumi kļūst arvien sarežģītāki un izsmalcinātāki, ir ļoti svarīgi nodrošināt WordPress vietnes drošību. Neatkarīgi no tā, vai vadāt personīgo emuāru, e-komercijas veikalu vai uzņēmuma vietni, tās aizsardzībai pret uzbrucējiem, hakeriem un ļaunprātīgu programmatūru jābūt jūsu galvenajai prioritātei.

Statistika ir nomācoša: saskaņā ar WordPress Stats datiem gandrīz 70 % no visām šajā platformā izveidotajām vietnēm uzbrūk kibernoziedznieki. Šo uzbrukumu sekas var būt katastrofālas – no konfidenciālu datu zādzības līdz pilnīgai vietnes satura dzēšanai. Papildus finansiālajiem zaudējumiem tas var nodarīt neatgriezenisku kaitējumu jūsu zīmola reputācijai un iedragāt klientu uzticību.

Tomēr nevajag izmist, jo ir efektīvi veidi, kā pasargāt savu WordPress vietni no iespējamiem apdraudējumiem. Mēs aplūkosim labāko praksi un soli pa solim sniegsim norādījumus, kā uzlabot savas vietnes drošību 2024. gadā.

Jūs uzzināsiet par jaunākajām tendencēm kiberdrošībā, aizsardzības metodēm pret visbiežāk sastopamajiem uzbrukumu veidiem, piemēram, brutālu spēku, injekciju, bojāšanu un daudz ko citu. Mēs pievērsīsimies arī tam, cik svarīgi ir izvēlēties uzticamu hostinga pakalpojumu, iestatīt ugunsmūrus, instalēt atjauninājumus un regulāri veikt dublējumu veidošanu.

Saturs:

WordPress drošība soli pa solim (bez kodēšanas)

- Uzstādiet WordPress dublēšanas risinājumu

- Uzstādiet uzticamu WordPress drošības spraudni

- Web lietojumprogrammu ugunsmūra (WAF) ieslēgšana

- Izveidojiet SSL/HTTPS sertifikātu savai WordPress vietnei

WordPress drošība soli pa solim (manuāla konfigurēšana)

- Mainīt noklusējuma administratora lietotājvārdu

- WordPress failu rediģēšanas atspējošana

- PHP failu izpildes atspējošana WordPress direktorijos

- Pieslēgšanās mēģinājumu ierobežošana WordPress administratoram

- Divu faktoru autentifikācijas (2FA) pievienošana

- WordPress datubāzes prefiksa maiņa

- Admin lapas un WordPress pieteikšanās aizsardzība ar paroli

- Katalogu indeksēšanas un pārlūkošanas atspējošana

- XML-RPC atspējošana programmā WordPress

- Automātiska neaktīvo lietotāju izrakstīšanās no WordPress

Ieteikumi un padomi (visiem vajadzētu izlasīt)

Uzstādiet WordPress dublēšanas risinājumu

Lai nodrošinātu datu drošību un integritāti, ir ļoti svarīgi regulāri veidot WordPress vietnes dublējumu. Kiberuzbrukuma, sistēmas atteices vai nejaušas satura dzēšanas gadījumā varat ātri atjaunot vietni no dublējuma kopijas, līdz minimumam samazinot datu zudumu un dīkstāvi.

Ir pieejami gan maksas, gan bezmaksas WordPress dublēšanas risinājumi, un katram no tiem ir savas priekšrocības un trūkumi. Dažas populārākās iespējas ir šādas:

- UpdraftPlus ir jaudīgs bezmaksas spraudnis, kas ļauj jums dublēt jūsu vietni, datubāzes, spraudņus un tēmas. Tas ļauj jums saglabāt kopijas mākoņpakalpojumos, piemēram, Dropbox, Google Drive vai Amazon S3.

- BackupBuddy ir iBackup Premium klases risinājums, kas piedāvā uzticamu dublēšanu, datu atjaunošanu un vietņu migrāciju. Tas atbalsta daudzas glabāšanas iespējas un procesu automatizāciju.

- BlogVault ir mākoņbāzēts dublēšanas pakalpojums, kas vērsts uz WordPress drošību. Tas automātiski izveido ikdienas rezerves kopijas un nodrošina datu šifrēšanu.

Izvēloties dublēšanas risinājumu, ņemiet vērā tādus faktorus kā, piemēram, cik bieži vēlaties dublēt datus, kur vēlaties glabāt datus (lokālā vai mākoņa vidē), cik automatizēts ir process un cik viegli ir atjaunot datus.

Pievērsiet uzmanību lietotāju atsauksmēm un izstrādātāja tehniskajam atbalstam.

Uzstādiet uzticamu WordPress drošības spraudni

Viens no efektīvākajiem veidiem, kā uzlabot WordPress vietnes drošību, ir izmantot specializētu drošības spraudni. Šie jaudīgie rīki piedāvā dažādas drošības funkcijas, piemēram, ievainojamību skenēšanu, aizsardzību pret brutālu spēku, nevēlamu IP adrešu bloķēšanu un daudz ko citu.

Šeit ir daži no labākajiem WordPress drošības spraudņiem, kurus ir vērts apsvērt:

- Wordfence Security ir viens no populārākajiem drošības spraudņiem ar iebūvētu ugunsmūri, divpakāpju autentifikāciju un regulāru ievainojamību un ļaunprātīgas programmatūras skenēšanu.

- Sucuri Security ir visaptverošs risinājums, kas apvieno tīmekļa lietojumprogrammu ugunsmūri (WAF), ievainojamību skeneri, DDoS aizsardzību un ļaunprātīgas programmatūras uzraudzību.

- All In One WP Security & Firewall ir bezmaksas spraudnis ar plašu funkciju klāstu, tostarp ugunsmūri, pretsurogātpasta, failu uzraudzības un nevēlamu lietotāju bloķēšanas funkciju.

- iThemes Security (agrāk pazīstams kā Better WP Security) ir spēcīgs drošības rīku komplekts ar pielāgojamības iespējām, divpakāpju autentifikāciju un aizsardzību pret ļaunprātīgiem uzbrukumiem.

Izvēloties drošības spraudni, pievērsiet uzmanību tā funkcionalitātei, lietošanas ērtumam, saderībai ar jūsu WordPress vietni un regulāriem atjauninājumiem no izstrādātāja.

Web lietojumprogrammu ugunsmūra (WAF) ieslēgšana

Tīmekļa lietojumprogrammu ugunsmūris (WAF) ir jaudīgs rīks WordPress vietnes aizsardzībai pret dažāda veida uzbrukumiem, piemēram, ļaunprātīgu koda ievadīšanu, krustenisko vietnes skriptu (XSS), SQL ievadīšanu un daudziem citiem. WAF darbojas kā aizsargbarjera starp jūsu vietni un ļaunprātīgu datplūsmu, filtrējot potenciāli bīstamus pieprasījumus.

Ir gan atsevišķi WAF spraudņi WordPress, gan pilnvērtīgi drošības risinājumi, kas ietver WAF kā vienu no funkcijām. Šeit ir dažas populāras iespējas:

- NinjaFirewall (WP Edition) ir spraudnis, kas nodrošina visaptverošu WordPress aizsardzību ar iebūvētu WAF, ļaunprātīgu programmatūru skeneri un citiem drošības rīkiem.

- CloudFlare ir populārs CDN tīkls, kas piedāvā bezmaksas tīmekļa lietojumprogrammu ugunsmūri, lai filtrētu nevēlamu datplūsmu (es to iesaku).

Izvēloties WAF risinājumu, pievērsiet uzmanību tā veiktspējai, saderībai ar WordPress, ērtai iestatīšanai un tehniskajam atbalstam. Svarīgi ir arī apsvērt iespēju automātiski atjaunināt filtrēšanas noteikumus, lai aizsargātu pret jaunākajiem apdraudējumiem.

Izveidojiet SSL/HTTPS sertifikātu savai WordPress vietnei

Pārvietojot savu WordPress vietni uz drošu HTTPS protokolu, ir nepieciešams derīgs SSL/TLS sertifikāts. Šis digitālais sertifikāts šifrē datus, kas tiek pārsūtīti starp lietotāja pārlūkprogrammu un jūsu tīmekļa serveri, tādējādi aizsargājot sensitīvu informāciju no iebrucēju pārtveršanas.

Ir vairākas iespējas, kā iegūt SSL/TLS sertifikātu savai WordPress vietnei:

- 1. Iegādājieties komerciālu SSL sertifikātu: Uzņēmumi, piemēram, hostkoss, piedāvā maksas SSL sertifikātus ar dažādiem validācijas līmeņiem un derīguma termiņiem. Šiem sertifikātiem pilnībā uzticas lielākā daļa pārlūkprogrammu un operētājsistēmu.

- 2. Izmantojiet bezmaksas SSL sertifikātu no Let’s Encrypt: Let’s Encrypt ir bezpeļņas organizācija, kas nodrošina bezmaksas SSL/TLS sertifikātus ar automātisku atjaunošanu. Tās sertifikāti ir derīgi tikai 90 dienas, taču tos atbalsta visas modernās pārlūkprogrammas.

- 3. SSL/TLS sertifikāts no hostinga pakalpojumu sniedzēja: Daudzi hostinga uzņēmumi piedāvā SSL sertifikātus kā daļu no saviem hostinga pakalpojumiem. Tie var būt komerciāli vai sadarboties ar Let’s Encrypt, lai nodrošinātu bezmaksas sertifikātus. Kā instalēt Let’s Encrypt SSL cPanel panelī

Pēc tam, kad esat saņēmis SSL sertifikātu, tas ir pareizi jākonfigurē savai WordPress vietnei. Atkarībā no hostinga un sertifikāta veida to var izdarīt manuāli, izmantojot vadības paneli.

Iestatot SSL/HTTPS sertifikātu, ir svarīgi pārliecināties, ka visas vietnes lapas, attēli, skripti un citi resursi tiek pareizi ielādēti, izmantojot drošu savienojumu. Pēc pārslēgšanās uz HTTPS ir jāatjaunina arī saites uz trešo pušu resursiem un jāpārbauda kešatmiņas, spraudņu un citu WordPress funkciju darbība. Kā izmantot HTTPS novirzīšanu cPanel panelī

Mainīt noklusējuma administratora lietotājvārdu

WordPress noklusējuma administratora lietotājvārda maiņa ir vienkāršs process, kas ievērojami palielinās jūsu vietnes drošību.

Šeit ir soli pa solim aprakstīts, kā to izdarīt:

- 1. Piesakieties WordPress administratora panelī, izmantojot noklusējumaadministratora kontu(admin).

- 2. Dodieties uz sānu izvēlnessadaļuLietotāji un izvēlieties Visi lietotāji.

- 3. Sarakstā atrodiet lietotāju ar nosaukumu“admin” un noklikšķiniet uz viņa konta, lai atvērtu viņa profilu.

- 4. Lietotāja profila rediģēšanas lapā nomainietlietotājvārda lauku uz jaunu, unikālu un grūti uzminamu vārdu.

- 5. Pēc izmaiņu veikšanas neaizmirstiet nospiest poguAtjaunināt lietotāju, lai saglabātu jauno nosaukumu.

Es iesaku administratora lietotājvārdam izmantot garu lielo un mazo burtu, ciparu un speciālo rakstzīmju kombināciju. Tas padarīs to pēc iespējas izturīgāku pret uzminēšanu un pasargās jūsu vietni no iebrucējiem.

Svarīgi ir arī atcerēties nomainīt paroles citiem kontiem, kas saistīti ar veco administratora vārdu. Tas attiecas uz e-pasta kontiem, hostinga kontiem un citiem pakalpojumiem, kuros tika izmantots vecais vārds.

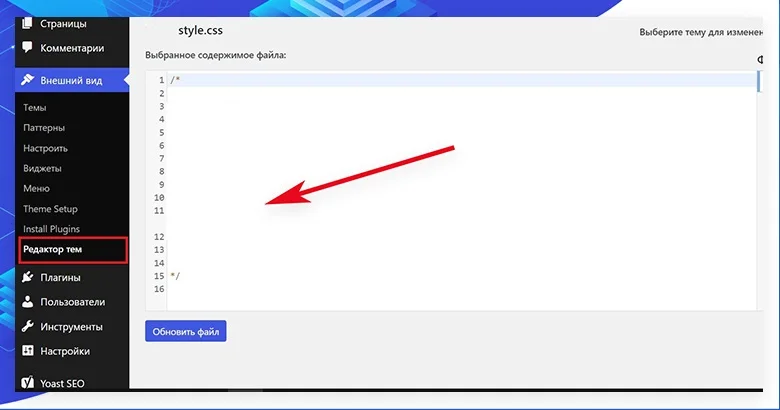

WordPress failu rediģēšanas atspējošana

Šī funkcija ļauj rediģēt tēmas un spraudņu failu pirmkodu tieši no administratora paneļa, kas var radīt potenciālu risku.

Pēc noklusējuma WordPress ir iespējota failu rediģēšanas iespēja, taču drošības apsvērumu dēļ iesaku to atspējot. Neplānotas izmaiņas kodā var izraisīt ievainojamību vai pat pilnīgu vietnes kļūmi. Turklāt, ja jūsu konts tiek uzlauzts, uzbrucēji varēs modificēt failus pēc saviem ieskatiem.

Failu rediģēšanas atspējošana WordPress ir vienkāršs process, kas aizņems tikai dažas minūtes:

1. Autorizējieties WordPress administratora panelī kā administrators.

2. Dodieties uz sadaļuIestatījumi un izvēlieties Rediģēšana.

3. Atceliet izvēles rūtiņu Atļautfailu rediģēšanu.

4. Noklikšķiniet uz pogas Saglabāt izmaiņas.

Jūs varat arī pievienot kodu savam wp-config.php failam

// Disallow file edit

define( 'DISALLOW_FILE_EDIT', true );Pēc šo darbību veikšanas vairs nevarēsiet rediģēt faila kodu, izmantojot WordPress administratora paneli. Tas ievērojami samazinās nejaušu vai ļaunprātīgu izmaiņu risku, kas varētu traucēt jūsu vietnes darbību.

Tomēr, ja jums laiku pa laikam ir nepieciešams veikt izmaiņas tēmas vai spraudņu failos, to vienmēr varat izdarīt, izmantojot FTP klientu vai hostinga failu pārvaldnieku. Tā ir drošāka metode, kas nodrošina pilnīgu kontroli pār rediģēšanas procesu.

PHP failu izpildes atspējošana WordPress direktorijos

Viena no efektīvākajām drošības uzlabošanas metodēm ir atspējot PHP failu izpildi noteiktos WordPress vietnes direktorijos.

Šī tehnoloģija ļauj ierobežot iespēju izpildīt ļaunprātīgu PHP kodu noteiktos direktorijos. Uzbrucēji var mēģināt augšupielādēt skriptus jūsu serverī, lai iegūtu nesankcionētu piekļuvi un kontroli pār jūsu tīmekļa resursiem. Tomēr, ja PHP izpilde ir atspējota konkrētām mapēm, šādi mēģinājumi neizdosies.

Es iesaku atspējot PHP izpildi wp-content/uploads un wp-includes direktoriju.

PHP izpildes atspējošanas process ir pavisam vienkāršs, un tas sastāv no īpaša koda pievienošanas .htaccess datnei, kas atrodas WordPress vietnes saknes direktorijā. Uzziniet vairāk: Kas ir .htaccess fails: galvenās funkcijas.

Šeit ir norādītas rindas, kas jums jāpievieno:

<Files *.php>

deny from all

</Files>

Šis kods norāda serverim neizpildīt nekādus PHP failus norādītajā direktorijā un tās apakšdirektorijās. Pēc izmaiņu veikšanas .htaccess pat tad, ja uzbrucēji veiksmīgi lejupielādēs ļaunprātīgus PHP skriptus, viņi tos nevarēs izpildīt.

Pieslēgšanās mēģinājumu ierobežošana WordPress administratoram

Ļoti svarīgs solis, lai uzlabotu drošību un pasargātu no ļaunprātīgiem uzbrukumiem, ir WordPress vietnes pieteikšanās mēģinājumu skaita ierobežošana.

Viena no vienkāršākajām metodēm ir izmantot specializētus drošības spraudņus, piemēram, Wordfence Security vai Login LockDown. Pēc spraudņa instalēšanas un aktivizēšanas varat konfigurēt maksimālo pieļaujamo neveiksmīgo pieteikšanās mēģinājumu skaitu no vienas IP adreses. Kad šis limits tiks pārsniegts, šī IP adrese uz laiku tiks bloķēta.

Turklāt šie spraudņi bieži piedāvā papildu drošības funkcijas, piemēram, divu faktoru autentifikāciju vai DDoS aizsardzību.

Nākamā metode ir veikt izmaiņas tieši WordPress .htaccess failā. Pievienojot noteiktas koda rindiņas, jūs varēsiet ierobežot pieteikšanās mēģinājumu skaitu un iestatīt bloķēšanas laiku. Piemēram, šis kods atļaus tikai 5 neveiksmīgus mēģinājumus 60 minūšu laikā no vienas IP adreses:

order allow,deny

allow from all

deny from unix

# Білий список localhost:

allow from 127.0.0.1

# Невдалі спроби входу в систему:

<Files wp-login.php>

order allow,deny

allow from all

# Дозвольте не більше 5 спроб входу в систему з однієї й тієї самої IP-адреси кожні 60 хвилин:

<limit-logins>

disable-env=off

# Видаліть IP-адресу, коли доступ дозволено або заборонено:

enable-env=allow-logins-env

env=allow-logins-env

maxretries=5

findrate=60

</limit-logins>

</Files>

Pēc šī koda pievienošanas .htaccess ir nepieciešams restartēt tīmekļa serveri, lai piemērotu izmaiņas.

Daži hostinga pakalpojumu sniedzēji piedāvā arī aizsardzību pret brute-force uzbrukumiem servera līmenī, kas ļauj bloķēt pieteikšanās mēģinājumus no aizdomīgām IP adresēm, pirms tie sasniedz jūsu vietni. Noskaidrojiet pie sava hostinga pakalpojumu sniedzēja, vai šī funkcija ir pieejama.

Divu faktoru autentifikācijas (2FA) pievienošana

Divu faktoru autentifikācija prasa, lai lietotāji, pieslēdzoties, veiktu divus dažādus soļus – ievadītu lietotājvārdu un paroli un norādītu papildu vienreizēju kodu vai drošības žetonu. Šī papildu verifikācija padara pieteikšanās procesu daudz drošāku pat tad, ja kāds uzzina jūsu sākotnējos akreditācijas datus.

Viens no populārākajiem risinājumiem 2FA ieviešanai WordPress ir WP 2FA spraudnis – divu faktoru autentifikācija WordPress. Pēc tā instalēšanas un aktivizēšanas jūs varēsiet iespējot divu faktoru autentifikāciju visiem kontiem savā vietnē, tostarp administratoram.

Iestatīšanas process:

No šī brīža katru reizi, kad piesakāties savā WordPress vietnē, papildus savu akreditācijas datu ievadīšanai būs jānorāda sešciparu ciparu kods, lai pārbaudītu sesijas derīgumu. Kods mainīsies ik pēc 30-90 sekundēm.

Ir vērts atcerēties, ka pēc 2FA savienošanas ir nepieciešams saglabāt rezerves kodus, lai veiktu ārkārtas pieslēgšanās gadījumus, ja pazaudējat viedtālruni ar autentifikatora lietotni.

Ir arī citi spraudņi, kas ļauj iestatīt divu faktoru autentifikāciju WordPress, piemēram, Duo Security un citi. Tās var piedāvāt papildu verifikācijas metodes, piemēram, SMS vai tālruņa zvanus.

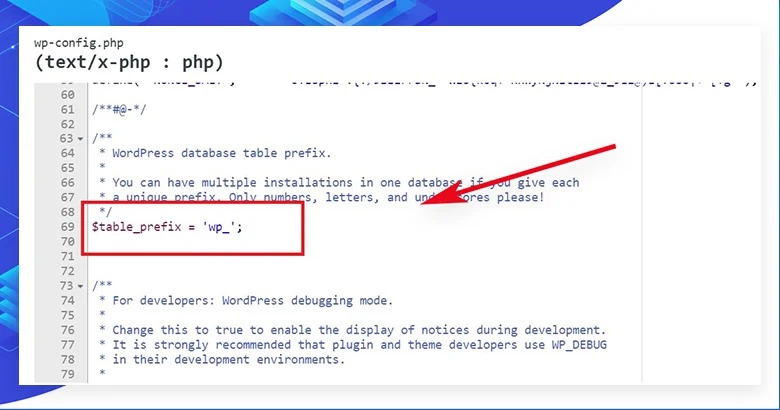

WordPress datubāzes prefiksa maiņa

Pēc noklusējuma WordPress visām datubāzes tabulām izmanto standarta prefiksu“wp_”. Uzbrucējiem šis prefikss ir labi pazīstams, tāpēc uzbrukumi datubāzei ir paredzamāki. Mainot prefiksu uz unikālu rakstzīmju kombināciju, jūs ievērojami apgrūtināsiet potenciālo hakeru darbību.

Lūdzu, ņemiet vērā: datu bāzes prefiksa maiņa var radīt problēmas jūsu vietnē, ja šis process tiek veikts nepareizi.

WordPress datubāzes prefiksa maiņa ir diezgan vienkāršs process, taču tas prasa piesardzību, jo nepareizas darbības var novest pie datu zaudēšanas.

Šeit ir soli pa solim sniegts ceļvedis:

- 1. Izveidojiet pilnu datu bāzes un visu WordPress failudublējumu. Tas ļaus atjaunot vietni problēmu gadījumā.

- 2. Rediģējiet wp-config.php failu, atrodot rindu, kas sākas ar $table_prefix = ‘wp_’;. Aizstājiet “wp_” ar unikālu burtu, ciparu un pasvītrojumu kombināciju pēc jūsu izvēles. Piemēram: $table_prefix = ‘my8ql_’;

- 3. Izmantojot datubāzes administrēšanasrīkus (piemēram, PhpMyAdmin), palaidiet SQL vaicājumu, lai mainītu visu esošo WordPress tabulu prefiksus atbilstoši jaunajai vērtībai.

- 4. Atjauniniet .htaccess failus un visus citus failus, kuros var būt atsauces uz veco datubāzes prefiksu.

Šeit ir SQL vaicājuma paraugs, lai mainītu prefiksu uz “my8ql_”:

RENAME TABLE `wp_users` TO `my8ql_users`;

RENAME TABLE `wp_usermeta` TO `my8ql_usermeta`;

... повторіть для всіх таблиць у вашій базі даних WordPressPēc šo darbību veikšanas jūsu WordPress datubāzei tiks izmantots jauns, unikāls prefikss. Tādējādi uzbrucējiem būs daudz grūtāk mēģināt uzlauzt datu bāzi vai iejaukties tajā.

Ņemiet vērā, ka datubāzes prefiksa maiņa ir neatgriezeniska darbība. Ja nākotnē plānojat instalēt atjauninājumus vai jaunus WordPress spraudņus, tie var nedarboties pareizi neparastā tabulas prefiksa dēļ.

Admin lapas un WordPress pieteikšanās aizsardzība ar paroli

Šis solis ļauj paslēpt wp-admin un wp-login.php lapu aiz papildu autentifikācijas slāņa, pieprasot lietotājiem ievadīt atsevišķu paroli pirms piekļuves šīm svarīgākajām administrēšanas zonām.

Viens no vienkāršākajiem veidiem, kā īstenot šo funkciju, ir izmantot cPanel.

Lūk, kā to izdarīt:

Piesakieties cPanel:

- Ievadiet pārlūkprogrammā savu cPanel adresi un autorizējieties, izmantojot savus akreditācijas datus.

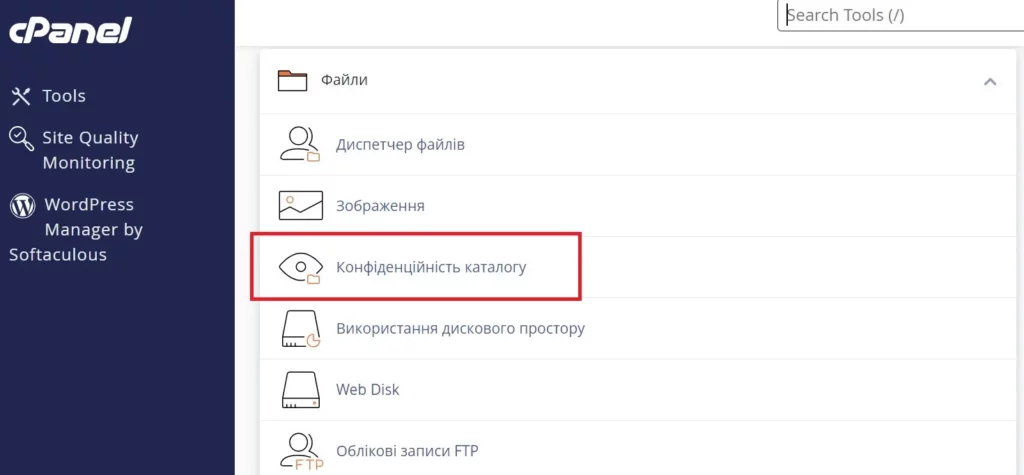

Atveriet sadaļu Kataloga paroles aizsardzība:

- Dodieties uz sadaļuFaili un izvēlieties vai nu direktoriju paroles aizsardzība, vai direktoriju konfidencialitāte.

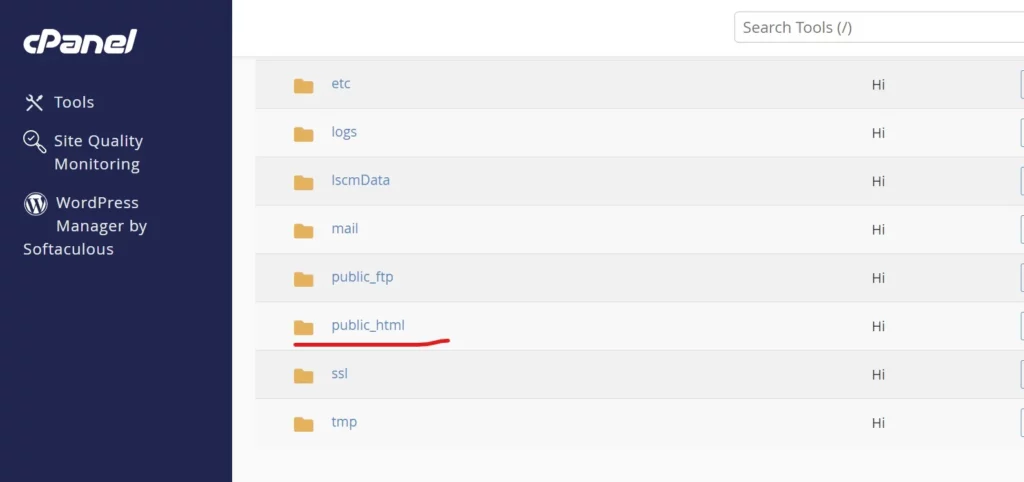

Atrodiet wp-admin direktoriju:

- Izvēlieties vietnes galveno direktoriju (parasti“public_html“) un atrodiet mapi wp-admin.

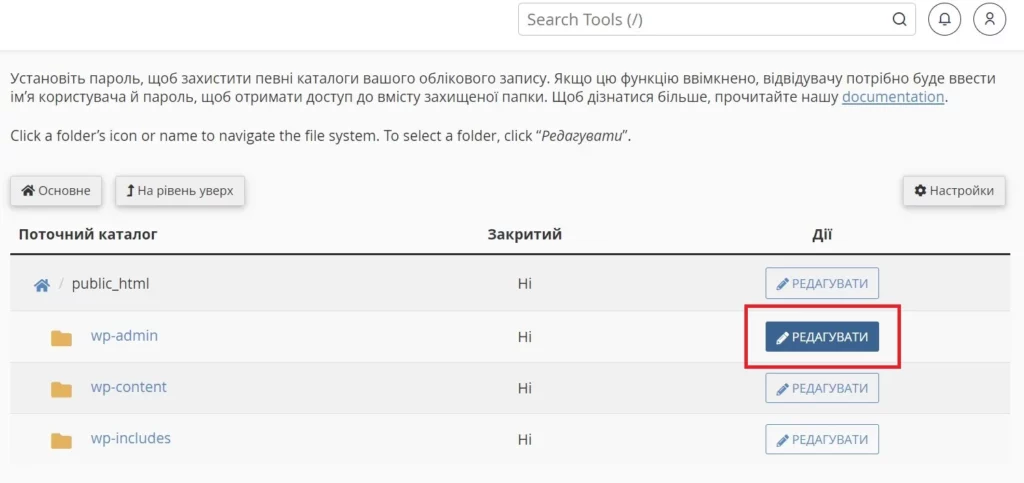

Paroles aizsardzība:

- Noklikšķiniet uz wp-admin mapes nosaukuma.

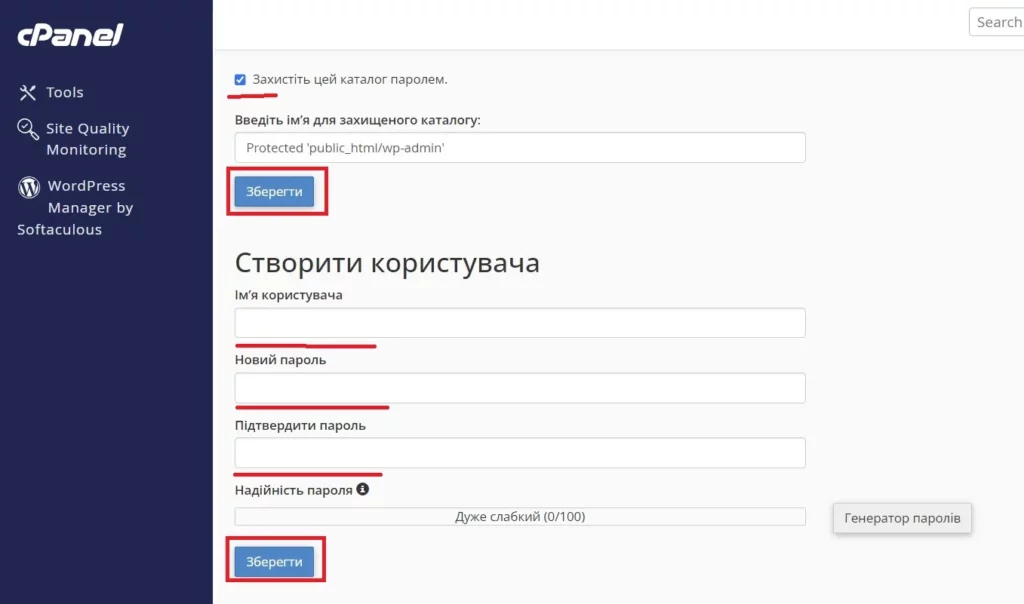

- Atlasiet izvēles rūtiņu “Aizsargāt šodirektoriju ar paroli”.

- Ievadiet aizsargātā direktorija nosaukumu (šis nosaukums tiks rādīts lietotājiem).

- Noklikšķiniet uzSaglabāt.

Izveidojiet lietotāju:

- Ievadiet savu lietotājvārdu un paroli, lai piekļūtu drošajam direktorijam.

- Noklikšķiniet uzSaglabāt vai Pievienot/mainīt autorizēto lietotāju.

Pēc šo iestatījumu veikšanas, lai piekļūtu wp-admin un wp-login.php lapām, lietotājiem vispirms būs jāievada īpaša drošības parole atsevišķā autentifikācijas lapā. Tas būs papildu barjera iebrucējiem un palīdzēs nodrošināt vietnes administrācijas paneļa drošību.

Katalogu indeksēšanas un pārlūkošanas atspējošana

Šī funkcija palīdz paslēpt servera failu un mapju struktūru no trešo pušu apmeklētājiem un meklētājprogrammām. Tādējādi jūs aizsargāsiet konfidenciālu informāciju un pasargāsiet savu vietni no nesankcionētas piekļuves.

Indeksēšanas un direktoriju pārlūkošanas atspējošanas process tiek veikts, pievienojot dažas koda rindiņas .htaccess failā, kas atrodas jūsu vietnes saknes direktorijā. Šeit ir soli pa solim sniegts ceļvedis:

- 1. solis: Izmantojot FTP klientu vai hostinga failu pārvaldnieku, atrodiet .htaccess failu savas vietnes saknes direktorijā.

- 2. solis: Atveriet .htaccess failu rediģēšanai un tā beigās pievienojiet šādas koda rindas:

Options -Indexes

IndexIgnore *

Šīs rindiņas norāda serverim atslēgt mapes indeksēšanas un pārlūkošanas funkciju. Tas nozīmē, ka jūsu direktoriju saturs tiks slēpts no visiem apmeklētājiem.

- 3. solis (pēc izvēles): Ja vēlaties iegūt detalizētāku direktoriju aizsardzības kontroli, varat pievienot vēl vienu koda rindu:

Options -Indexes -FollowSymLinksŠis kods arī atslēgs iespēju sekot simatiskajām saitēm serverī, kas palielinās drošību.

- 4. solis: saglabājiet izmaiņas .htaccess failā.

Pēc šo izmaiņu veikšanas jūsu vietnes failu un mapju struktūru varēs apskatīt tikai autorizēti lietotāji. Tas palīdzēs pasargāt jūsu vietni no uzlaušanas un nesankcionētas piekļuves.

Tomēr ņemiet vērā, ka dažu spraudņu vai pakalpojumu pareizai darbībai var būt nepieciešama indeksēšanas funkcija. Tādā gadījumā varat pielāgot .htaccess kodu, pievienojot atļaujas attiecīgajiem direktorijiem.

XML-RPC atspējošana programmā WordPress

XML-RPC (Remote Procedure Call ) ir sistēma, kas ļauj lietojumprogrammām un pakalpojumiem sazināties ar WordPress, izmantojot XML pieprasījumus. Lai gan šī funkcija ir noderīga dažiem mērķiem, tā var arī radīt potenciālu drošības risku, ja netiek pareizi izmantota. Tāpēc es iesaku atspējot XML-RPC WordPress, lai palielinātu vietnes drošību.

XML-RPC atspējošana ir pavisam vienkārša, un tai ir nepieciešams pievienot tikai dažas koda rindiņas .htaccess failā, kas atrodas jūsu WordPress vietnes saknes direktorijā.

Šeit ir soli pa solim sniegts ceļvedis:

- 1. solis: Izmantojot FTP klientu vai failu pārvaldnieku, atveriet .htaccess failu savas vietnes saknes direktorijā.

- 2. solis: Faila beigās pievienojiet šādu kodu:

# Вимкнути XML-RPC

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>

Šis kods uzdod tīmekļa serverim bloķēt piekļuvi xmlrpc.php failam visiem apmeklētājiem, tādējādi faktiski atspējot XML-RPC sistēmu jūsu vietnē.

Automātiska neaktīvo lietotāju izrakstīšanās no WordPress

Šī funkcija palīdz novērst nesankcionētu piekļuvi administratora panelim, izmantojot sesijas, kas palikušas atvērtas.

Pēc noklusējuma WordPress neierobežo lietotāja sesijas laiku, un tas rada risku, ka uzbrucēji var izmantot nepabeigtu sesiju, lai piekļūtu sistēmai. Ieviešot automātisku izrakstīšanos pēc noteikta neaktivitātes perioda, jūs pasargāsiet savu vietni no šādiem draudiem.

Iestatīt neaktīvo lietotāju automātisku izrakstīšanos ir pavisam vienkārši, pievienojot dažas koda rindiņas wp-config.php failā WordPress galvenajā direktorijā.

Šeit ir soli pa solim sniegts ceļvedis:

- 1. solis: Atveriet wp-config.php failu, izmantojot FTP klientu vai hostinga failu pārvaldnieku.

- 2. solis: Faila sākumā, pirms rindas ar tekstu “Paldies, ka to neizdzēsāt”, pievienojiet šādu kodu:

// Автоматичний вихід із системи неактивних користувачів через 30 хвилин

define('AUTOSAVE_INTERVAL', 1800);

define('WP_SESSION_EXPIRATION', 1800); Šis kods nosaka izmaiņu automātiskās saglabāšanas laiku 30 minūtes un sesijas ilgumu 30 minūtes. Pēc 30 neaktivitātes minūtēm lietotāji tiks automātiski atvienoti no sistēmas.

Ja vēlaties mainīt neaktivitātes periodu, pielāgojiet vērtību 1800 (sekundēs) atbilstoši savām vajadzībām.

- 3. solis: Saglabājiet izmaiņas wp-config.php failā.

Pēc tam WordPress automātiski slēdz lietotāja sesijas, kas noteiktu laiku nav bijušas aktīvas. Tas palīdzēs novērst situācijas, kad kāds var piekļūt jūsu administratora panelim, izmantojot atvērtu sesiju.

Neaktivitātes perioda pārvaldība palīdzēs jums atrast līdzsvaru starp drošību un lietojamību. Pārāk īss periods var piespiest lietotājus pastāvīgi pieteikties, savukārt pārāk ilgs periods palielina risku. Lielākajā daļā tīmekļa vietņu par saprātīgu kompromisu tiek uzskatītas 30 minūtes.

Ieteikumi no hostkoss komandas

Runājot par WordPress vietnes drošību, ir jābūt uzmanīgam un spraudņu instalēšanā jāizmanto līdzsvarota pieeja. Pārmērīga hostinga plāna slodze var negatīvi ietekmēt vietnes veiktspēju un radīt problēmas ar tās pieejamību.

Mēs uzsveram, ka nevajadzētu instalēt visus pieejamos drošības spraudņus uzreiz. Tā vietā labāk rūpīgi izanalizējiet savas pašreizējās vajadzības un izvēlieties tikai nepieciešamākos rīkus, kas atbilst jūsu izvēlētajam hostinga plānam un tā resursu ierobežojumiem.

WordPress vietnēm, kas izvietotas budžeta host inga plānos ar ierobežotiem resursiem, ieteicams sākt ar pamata drošības pasākumiem, piemēram, datubāzes prefiksa maiņu, spēcīgu paroļu lietošanu, automātiskas neaktīvo lietotāju atiešanas iestatīšanu un minimālu drošības spraudņu instalēšanu. Palielinoties tīmekļa vietnes resursu vajadzībām, varat pakāpeniski pievienot papildu drošības rīkus.

Projektu īpašniekiem ar augstām drošības un veiktspējas prasībām ies akām iegādāties specializētu WordPress hostingu ar jaudīgiem resursiem. Šādi tarifu plāni ļaus jums īstenot visaptverošus drošības pasākumus bez servera pārslodzes riska.

Mēs iesakām izlasīt arī citus mūsu rakstus, kuros atradīsiet papildu padomus un norādījumus. Tālāk ir pievienotas saites uz tiem:

- Piekļuve WordPress panelim

- Kas ir FTP? Priekšrocības un trūkumi

- Kas ir žurnālu faili un kā tos pārvaldīt

- Kā izveidot WordPress vietni 2024. gadā

- Kas ir tīmekļa resursdators? Kā tas darbojas

- Kas ir datu centrs?

- Kas ir mērķlapa un kā to izveidot

- HTTP statusa kodi: Ko tie nozīmē

- Kas ir WordPress

Ja jums ir kādi jautājumi vai problēmas, iestatot vietnes drošību, sazinieties ar mūsu atbalsta komandu, izmantojot tērzēšanu tiešraidē vai izveidojot atbalsta biļetes. Mēs vienmēr labprāt palīdzēsim un nodrošināsim jūsu WordPress vietnes drošību un stabilitāti.

Šo rakstu ir recenzējis Andrii Kostashchuk.

Jautājumi un atbildes par WordPress drošību

Regulāri atjauninājumi nodrošina aizsardzību pret atklātajām ievainojamībām un novērš koda kļūdas. Novecojušās WordPress, tēmu vai spraudņu versijas var saturēt uzbrucējiem zināmas ievainojamības, padarot jūsu vietni neaizsargātu pret uzbrukumiem un uzlaušanu.

Lai aizsargātu administratora paneli, ieteicams mainīt noklusējuma administratora lietotājvārdu, izmantot spēcīgas un unikālas paroles, iestatīt divu faktoru autentifikāciju, iestatīt paroles aizsardzību pieteikšanās un administrēšanas lapām un ierobežot pieteikšanās mēģinājumu skaitu.

Izslēdzot neizmantotās funkcijas, piemēram, failu rediģēšanu administratora panelī, PHP palaišanu atsevišķos direktorijos vai XML-RPC, tiek samazināti iespējamie uzbrukumu vektori un ievainojamības izmantošanas risks.

Brute-force uzbrukums ir akreditācijas datu uzminēšanas metode, izmēģinot dažādas lietotājvārdu un paroļu kombinācijas. Lai no tās pasargātos, ieteicams iestatīt ierobežotu pieteikšanās mēģinājumu skaitu, izmantot sarežģītas un unikālas paroles un iestatīt divu faktoru autentifikāciju.

Regulāra skenēšana palīdz identificēt potenciālos draudus, piemēram, ļaunprātīgu programmatūru, uzlauztus skriptus vai zināmas koda ievainojamības. Tas ļauj veikt nepieciešamos pasākumus, lai savlaicīgi novērstu konstatētās problēmas un uzlabotu vispārējo WordPress vietnes drošību.