Skaitmeniniame pasaulyje, kuriame kibernetinės grėsmės tampa vis sudėtingesnės ir rafinuotesnės, labai svarbu užtikrinti „WordPress” svetainės saugumą. Nesvarbu, ar valdote asmeninį tinklaraštį, el. parduotuvę, ar įmonės svetainę, jos apsauga nuo įsilaužėlių, įsilaužėlių ir kenkėjiškų programų turėtų būti jūsų svarbiausias prioritetas.

Statistiniai duomenys nuviliantys: „WordPress Stats” duomenimis, beveik 70 % visų šioje platformoje sukurtų svetainių yra atakuojamos kibernetinių nusikaltėlių. Šių atakų pasekmės gali būti katastrofiškos – nuo konfidencialių duomenų vagystės iki visiško svetainės turinio ištrynimo. Tai gali padaryti ne tik finansinių nuostolių, bet ir padaryti nepataisomą žalą jūsų prekės ženklo reputacijai ir pakirsti klientų pasitikėjimą.

Tačiau nenusiminkite, nes yra veiksmingų būdų, kaip apsaugoti „WordPress” svetainę nuo galimų grėsmių. Apžvelgsime geriausią praktiką ir žingsnis po žingsnio pateiksime instrukcijas, kaip 2024 m. pagerinti savo svetainės saugumą.

Sužinosite apie naujausias kibernetinio saugumo tendencijas, apsaugos būdus nuo dažniausiai pasitaikančių atakų tipų, tokių kaip grubios jėgos, injekcijos, pažeidimų ir daug daugiau. Taip pat aptarsime, kaip svarbu pasirinkti patikimą prieglobos paslaugą, nustatyti ugniasienes, įdiegti atnaujinimus ir reguliariai daryti atsargines kopijas.

Turinys:

WordPress saugumas žingsnis po žingsnio (be kodavimo)

Įdiekite „WordPress” atsarginės kopijos sprendimą

Reguliarios „WordPress” svetainės atsarginės kopijos yra labai svarbios siekiant užtikrinti duomenų saugumą ir vientisumą. Kibernetinės atakos, sistemos gedimo ar atsitiktinio turinio ištrynimo atveju galite greitai atkurti svetainę iš atsarginės kopijos, taip sumažindami duomenų praradimą ir prastovas.

Yra mokamų ir nemokamų „WordPress” atsarginių kopijų sprendimų, kurių kiekvienas turi savų privalumų ir trūkumų. Kai kurios populiarios parinktys yra šios:

- „UpdraftPlus” yra galingas nemokamas įskiepis, leidžiantis sukurti atsarginę svetainės, duomenų bazių, įskiepių ir temų kopiją. Jis leidžia išsaugoti kopijas debesijos paslaugose, pavyzdžiui, ” Dropbox”, ” Google Drive” arba „Amazon S3”.

- „BackupBuddy” yra aukščiausios kokybės „iBackup” sprendimas, siūlantis patikimą atsarginių kopijų kūrimą, duomenų atkūrimą ir svetainės perkėlimą. Jis palaiko daugybę saugojimo parinkčių ir procesų automatizavimą.

- „BlogVault” yra debesų atsarginės kopijos paslauga, skirta „WordPress” saugumui. Ji automatiškai kasdien kuria atsargines kopijas ir užtikrina duomenų šifravimą.

Rinkdamiesi atsarginių kopijų kūrimo sprendimą, atsižvelkite į tokius veiksnius kaip atsarginių kopijų darymo dažnumas, vieta, kurioje norite saugoti duomenis (vietoje ar debesyje), proceso automatizuotumas ir duomenų atkūrimo paprastumas.

Atkreipkite dėmesį į naudotojų atsiliepimus ir kūrėjo techninę pagalbą.

Įdiekite patikimą „WordPress” saugumo įskiepį

Vienas veiksmingiausių būdų pagerinti „WordPress” svetainės saugumą – naudoti specializuotą saugumo įskiepį. Šie galingi įrankiai siūlo įvairias saugumo funkcijas, pavyzdžiui, pažeidžiamumo skenavimą, apsaugą nuo brutalios jėgos, nepageidaujamų IP adresų blokavimą ir kt.

Štai keletas geriausių „WordPress” saugumo įskiepių, kuriuos verta apsvarstyti:

- „Wordfence Security” yra vienas iš populiariausių saugumo papildinių su integruota ugniasiene, dviejų etapų autentifikavimu ir reguliariu pažeidžiamumų bei kenkėjiškų programų tikrinimu.

- „Sucuri Security” – tai išsamus sprendimas, kuris apima žiniatinklio programų užkardą (WAF), pažeidžiamumo skenerį, apsaugą nuo DDoS ir kenkėjiškų programų stebėseną.

- „All In One WP Security & Firewall ” yra nemokamas įskiepis su daugybe funkcijų, įskaitant ugniasienę, apsaugą nuo šlamšto, failų stebėjimą ir nepageidaujamų naudotojų blokavimą.

- „iThemes Security ” (anksčiau žinomas kaip „Better WP Security”) yra galingas saugumo įrankių rinkinys su pritaikymo galimybėmis, dviejų etapų autentifikavimu ir apsauga nuo kenkėjiškų atakų.

Rinkdamiesi saugumo įskiepį atkreipkite dėmesį į jo funkcionalumą, naudojimo paprastumą, suderinamumą su jūsų „WordPress” svetaine ir reguliarius kūrėjo atnaujinimus.

Įjunkite žiniatinklio programų užkardą (WAF)

Tinklo programų užkarda (WAF) yra galingas įrankis, skirtas apsaugoti „WordPress” svetainę nuo įvairių tipų atakų, pavyzdžiui, kenkėjiško kodo įskiepijimo, kryžminio svetainių skriptų rašymo (XSS), SQL injekcijos ir daugelio kitų. WAF veikia kaip apsauginis barjeras tarp jūsų svetainės ir kenkėjiško duomenų srauto, filtruodamas potencialiai pavojingas užklausas.

Yra ir atskirų „WordPress” skirtų WAF įskiepių, ir išsamių saugumo sprendimų, kuriuose WAF yra viena iš funkcijų. Štai kelios populiarios galimybės:

- „NinjaFirewall” (WP Edition) yra įskiepis, kuris užtikrina visapusišką „WordPress” apsaugą su integruotu WAF, kenkėjiškų programų skaitytuvu ir kitais saugumo įrankiais.

- „CloudFlare” yra populiarus CDN tinklas, kuris siūlo nemokamą žiniatinklio programų ugniasienės parinktį nepageidaujamam srautui filtruoti (rekomenduoju ją naudoti).

Rinkdamiesi WAF sprendimą atkreipkite dėmesį į jo našumą, suderinamumą su „WordPress”, paprastą sąranką ir techninį palaikymą. Taip pat svarbu atsižvelgti į galimybę automatiškai atnaujinti filtravimo taisykles, kad apsisaugotumėte nuo naujausių grėsmių.

Sukurkite „WordPress” svetainės SSL/HTTPS sertifikatą

Perkeliant „WordPress” svetainę į saugų HTTPS protokolą reikia galiojančio SSL/TLS sertifikato. Šis skaitmeninis sertifikatas užšifruoja duomenis, perduodamus tarp naudotojo naršyklės ir jūsų žiniatinklio serverio, ir apsaugo jautrią informaciją nuo įsilaužėlių perėmimo.

Yra kelios „WordPress” svetainės SSL/TLS sertifikato gavimo galimybės:

- 1. Įsigykite komercinį SSL sertifikatą: Įmonės, tokios kaip hostkoss, siūlo mokamus SSL sertifikatus su skirtingais patvirtinimo lygiais ir galiojimo laikotarpiais. Šiais sertifikatais visiškai pasitiki dauguma naršyklių ir operacinių sistemų.

- 2. Naudokite nemokamą SSL sertifikatą iš „Let’s Encrypt„: Tai ne pelno siekianti organizacija, teikianti nemokamus SSL/TLS sertifikatus su automatiniu atnaujinimu. Jų sertifikatai galioja tik 90 dienų, tačiau juos palaiko visos šiuolaikinės naršyklės.

- 3. Prieglobos paslaugų teikėjo SSL/TLS sertifikatas: Daugelis prieglobos bendrovių siūlo SSL sertifikatus kaip prieglobos paslaugų dalį. Jos gali būti komercinės arba bendradarbiauti su „Let’s Encrypt” ir teikti nemokamus sertifikatus. Kaip įdiegti „Let’s Encrypt SSL” cPanel sistemoje

Gavę SSL sertifikatą, turite jį tinkamai sukonfigūruoti savo „WordPress” svetainei. Priklausomai nuo prieglobos ir sertifikato tipo, tai galite atlikti rankiniu būdu per valdymo skydelį.

Nustatant SSL/HTTPS sertifikatą svarbu įsitikinti, kad visi svetainės puslapiai, paveikslėliai, scenarijai ir kiti ištekliai tinkamai įkeliami per saugų ryšį. Taip pat turėtumėte atnaujinti nuorodas į trečiųjų šalių išteklius ir patikrinti spartinančiosios atminties, įskiepių ir kitų „WordPress” funkcijų veikimą po perėjimo prie HTTPS. Kaip naudoti HTTPS nukreipimus „cPanel

Pakeiskite numatytąjį administratoriaus vartotojo vardą

Pakeisti numatytąjį „WordPress” administratoriaus vartotojo vardą yra paprastas procesas, kuris labai padidins jūsų svetainės saugumą.

Čia pateikiamas žingsnis po žingsnio vadovas, kaip tai padaryti:

- 1. Prisijunkite prie „WordPress” administratoriaus skydelio naudodami numatytąjąadministratoriaus paskyrą(admin).

- 2. Eikite į šoninio meniuskyriųNaudotojai ir pasirinkite Visi naudotojai.

- 3. Sąraše raskite naudotoją, pavadintą „admin„, ir spustelėkite jo paskyrą, kad atidarytumėte jo profilį.

- 4. Naudotojo profilio redagavimo puslapyje pakeiskite laukąVartotojo vardas į naują, unikalų ir sunkiai atspėjamą vardą.

- 5. Atlikę pakeitimus, nepamirškite spustelėti mygtukoAtnaujinti naudotoją, kad išsaugotumėte naują vardą.

Rekomenduoju administratoriaus naudotojo vardui naudoti ilgą kombinaciją iš didžiųjų ir mažųjų raidžių, skaičių ir specialiųjų simbolių. Taip jis taps kuo atsparesnis spėjimui ir apsaugosite svetainę nuo įsilaužėlių.

Taip pat svarbu nepamiršti pakeisti kitų paskyrų, susijusių su senuoju administratoriaus vardu, slaptažodžius. Tai apima el. pašto paskyras, prieglobos paskyras ir visas kitas paslaugas, kurioms buvo naudojamas senasis vardas.

Išjungti „WordPress” failų redagavimą

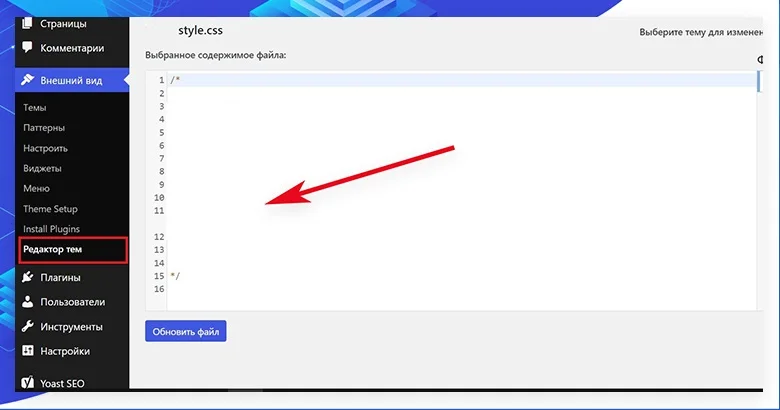

Ši funkcija leidžia redaguoti temos ir įskiepių failų išeities kodą tiesiogiai per administratoriaus skydelį, o tai gali kelti pavojų.

Pagal numatytuosius nustatymus „WordPress” įjungta galimybė redaguoti failus, tačiau saugumo sumetimais rekomenduoju ją išjungti. Dėl netyčinių kodo pakeitimų gali atsirasti pažeidžiamumų ar net visiškai sugesti svetainė. Be to, jei į jūsų paskyrą įsilaužiama, įsilaužėliai galės savo nuožiūra keisti failus.

Išjungti failų redagavimą „WordPress” yra paprastas procesas, kuris užtruks tik kelias minutes:

1. Prisijunkite prie „WordPress” administratoriaus skydelio kaip administratorius.

2. Eikite į skyriųNustatymai ir pasirinkite Redagavimas.

3. Panaikinkite varnelės Allowfile editing (leisti redaguotifailą) žymėjimą.

4. Spustelėkite mygtuką Išsaugoti pakeitimus.

Taip pat galite įtraukti kodą į savo wp-config.php failą

// Disallow file edit

define( 'DISALLOW_FILE_EDIT', true );Atlikę šiuos veiksmus, nebegalėsite redaguoti failo kodo per „WordPress” administratoriaus skydelį. Taip gerokai sumažinsite atsitiktinių ar piktavališkų pakeitimų, galinčių sutrikdyti svetainės darbą, riziką.

Tačiau jei kartais reikia keisti temos ar įskiepių failus, visada galite tai padaryti naudodami FTP klientą arba prieglobos failų tvarkyklę. Tai saugesnis būdas, leidžiantis visiškai kontroliuoti redagavimo procesą.

PHP failų vykdymo WordPress kataloguose išjungimas

Vienas iš veiksmingiausių saugumo didinimo būdų – uždrausti PHP failų vykdymą tam tikruose „WordPress” svetainės kataloguose.

Ši technologija leidžia apriboti galimybę vykdyti kenkėjišką PHP kodą tam tikruose kataloguose. Užpuolikai gali bandyti įkelti skriptus į jūsų serverį, kad įgytų neteisėtą prieigą prie jūsų žiniatinklio išteklių ir juos kontroliuotų. Tačiau, jei PHP vykdymas tam tikruose kataloguose bus uždraustas, tokie bandymai bus nesėkmingi.

Rekomenduoju išjungti PHP vykdymą wp-content/uploads ir wp-includes kataloguose.

PHP vykdymo išjungimo procesas yra gana paprastas – į „WordPress” svetainės šakniniame kataloge esantį .htaccess failą reikia įtraukti specialų kodą. Sužinokite daugiau: Kas yra .htaccess failas: pagrindinės funkcijos

Štai eilutės, kurias reikia pridėti:

<Files *.php>

deny from all

</Files>

Šis kodas nurodo serveriui nevykdyti jokių PHP failų nurodytame kataloge ir jo pakatalogiuose. Atlikus .htaccess pakeitimus, net jei įsilaužėliai sėkmingai atsisiųs kenkėjiškus PHP skriptus, jie negalės jų vykdyti.

Prisijungimo prie „WordPress” administratoriaus bandymų ribojimas

Prisijungimo prie „WordPress” svetainės bandymų skaičiaus ribojimas yra labai svarbus žingsnis siekiant padidinti saugumą ir apsisaugoti nuo kenkėjiškų atakų.

Vienas iš paprasčiausių būdų – naudoti specializuotus saugumo įskiepius, pavyzdžiui, ” Wordfence Security” arba ” Login LockDown”. Įdiegę ir aktyvavę įskiepį, galite nustatyti didžiausią leistiną nesėkmingų bandymų prisijungti iš vieno IP adreso skaičių. Viršijus šią ribą, tas IP adresas bus laikinai užblokuotas.

Be to, šie papildiniai dažnai turi papildomų saugumo funkcijų, pavyzdžiui, dviejų veiksnių autentifikavimą arba apsaugą nuo DDoS.

Kitas būdas – atlikti pakeitimus tiesiogiai „WordPress” .htaccess faile. Pridėję tam tikras kodo eilutes, galėsite apriboti bandymų prisijungti skaičių ir nustatyti blokavimo laiką. Pavyzdžiui, šis kodas leis tik 5 nesėkmingus bandymus per 60 minučių iš vieno IP adreso:

order allow,deny

allow from all

deny from unix

# Білий список localhost:

allow from 127.0.0.1

# Невдалі спроби входу в систему:

<Files wp-login.php>

order allow,deny

allow from all

# Дозвольте не більше 5 спроб входу в систему з однієї й тієї самої IP-адреси кожні 60 хвилин:

<limit-logins>

disable-env=off

# Видаліть IP-адресу, коли доступ дозволено або заборонено:

enable-env=allow-logins-env

env=allow-logins-env

maxretries=5

findrate=60

</limit-logins>

</Files>

Pridėję šį kodą į .htaccess, turite iš naujo paleisti žiniatinklio serverį, kad pakeitimai būtų pritaikyti.

Kai kurie prieglobos paslaugų teikėjai taip pat siūlo serverio lygmens apsaugos nuo grubios jėgos atakų funkciją, kuri leidžia blokuoti bandymus prisijungti iš įtartinų IP adresų prieš jiems pasiekiant jūsų svetainę. Pasiteiraukite savo prieglobos paslaugų teikėjo, ar ši funkcija yra prieinama.

Pridėti dviejų veiksnių autentifikavimą (2FA)

Dviejų veiksnių autentiškumo patvirtinimas reikalauja, kad naudotojai, prisijungdami prie sistemos, atliktų du skirtingus veiksmus: įvestų naudotojo vardą ir slaptažodį bei pateiktų papildomą vienkartinį kodą arba saugumo simbolį. Dėl šio papildomo patikrinimo prisijungimo procesas tampa daug saugesnis, net jei kas nors sužinotų jūsų pirminius prisijungimo duomenis.

Vienas iš populiariausių 2FA diegimo „WordPress” sprendimų yra ” WP 2FA” įskiepis – „WordPress” dviejų veiksnių autentifikavimas. Jį įdiegę ir aktyvavę galėsite įjungti dviejų veiksnių autentifikavimą bet kokioms savo svetainės paskyroms, įskaitant administratoriaus.

Sąrankos procesas:

Nuo šiol kiekvieną kartą prisijungdami prie „WordPress” svetainės turėsite ne tik įvesti savo prisijungimo duomenis, bet ir nurodyti šešiaženklį skaitmeninį kodą, kad būtų patikrintas jūsų sesijos teisėtumas. Kodas keisis kas 30-90 sekundžių.

Verta prisiminti, kad prijungus 2FA reikia išsaugoti atsarginius kodus, skirtus prisijungimui avariniu atveju, jei prarastumėte išmanųjį telefoną su autentifikatoriaus programėle.

Yra ir kitų įskiepių, leidžiančių „WordPress” nustatyti dviejų veiksnių autentifikavimą, pavyzdžiui, ” Duo Security” ir kiti. Jie gali pasiūlyti papildomų tikrinimo būdų, pavyzdžiui, SMS arba telefono skambučių.

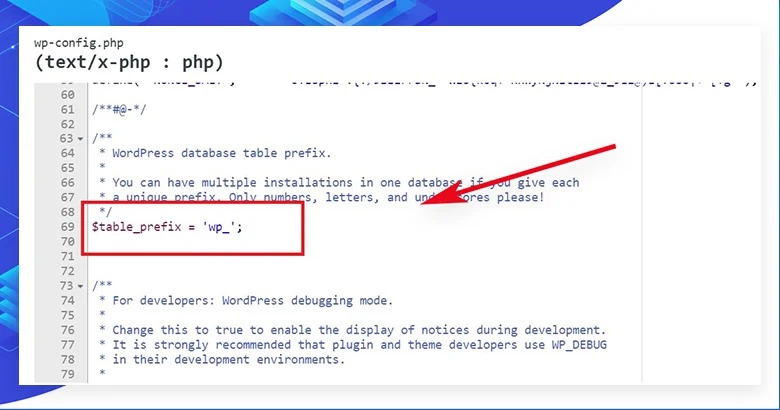

Pagal numatytuosius nustatymus „WordPress” visoms duomenų bazės lentelėms naudoja standartinį priešdėlį„wp_”. Užpuolikai gerai žino šį priešdėlį, todėl atakos prieš duomenų bazę yra lengviau nuspėjamos. Pakeitę priešdėlį unikaliu simbolių deriniu, gerokai apsunkinsite darbą galimiems įsilaužėliams.

Atkreipkite dėmesį, kad neteisingai pakeitus duomenų bazės priešdėlį gali kilti problemų jūsų svetainėje.

„WordPress” duomenų bazės priešdėlio keitimo procesas yra gana paprastas, tačiau jį reikia atlikti atsargiai, nes dėl neteisingų veiksmų galima prarasti duomenis.

Čia pateikiamas žingsnis po žingsnio vadovas:

- 1. Padarykite pilną atsarginę duomenų bazės ir visų „WordPress” failųkopiją. Taip galėsite atkurti svetainę iškilus problemoms.

- 2. Redaguokite wp-config.php failą, rasdami eilutę, prasidedančią $table_prefix = ‘wp_’;. Pakeiskite „wp_” unikalia pasirinkta raidžių, skaičių ir pabraukimų kombinacija. Pavyzdžiui: $table_prefix = ‘my8ql_’;

- 3. Naudodamiesi duomenų bazių administravimoįrankiais (pvz., PhpMyAdmin), atlikite SQL užklausą, kad pakeistumėte visų esamų „WordPress” lentelių priešdėlius taip, kad jie atitiktų naująją vertę.

- 4. Atnaujinkite .htaccess failus ir visus kitus failus, kuriuose gali būti nuorodų į senąjį duomenų bazės priešdėlį.

Pateikiame SQL užklausos pavyzdį, kad pakeistumėte priešdėlį į „my8ql_”:

RENAME TABLE `wp_users` TO `my8ql_users`;

RENAME TABLE `wp_usermeta` TO `my8ql_usermeta`;

... повторіть для всіх таблиць у вашій базі даних WordPressAtlikus šiuos veiksmus „WordPress” duomenų bazėje bus naudojamas naujas unikalus priešdėlis. Dėl to įsilaužėliams bus daug sunkiau bandyti įsilaužti į duomenų bazę arba įsibrauti į ją.

Atkreipkite dėmesį, kad duomenų bazės priešdėlio keitimas yra negrįžtama operacija. Jei ateityje planuojate įdiegti atnaujinimus ar naujus „WordPress” įskiepius, dėl neįprasto lentelės prefikso jie gali neveikti tinkamai.

Administratoriaus puslapio ir „WordPress” prisijungimo slaptažodžio apsauga

Šis žingsnis leidžia paslėpti wp-admin ir wp-login.php puslapius už papildomo autentifikavimo sluoksnio, reikalaujant, kad naudotojai įvestų atskirą slaptažodį prieš prisijungdami prie šių svarbių administravimo sričių.

Vienas paprasčiausių būdų įgyvendinti šią funkciją – naudoti „cPanel”.

Štai kaip tai padaryti:

Prisijunkite prie „cPanel”:

- Naršyklėje įveskite savo „cPanel” adresą ir prisijunkite naudodami savo prisijungimo duomenis.

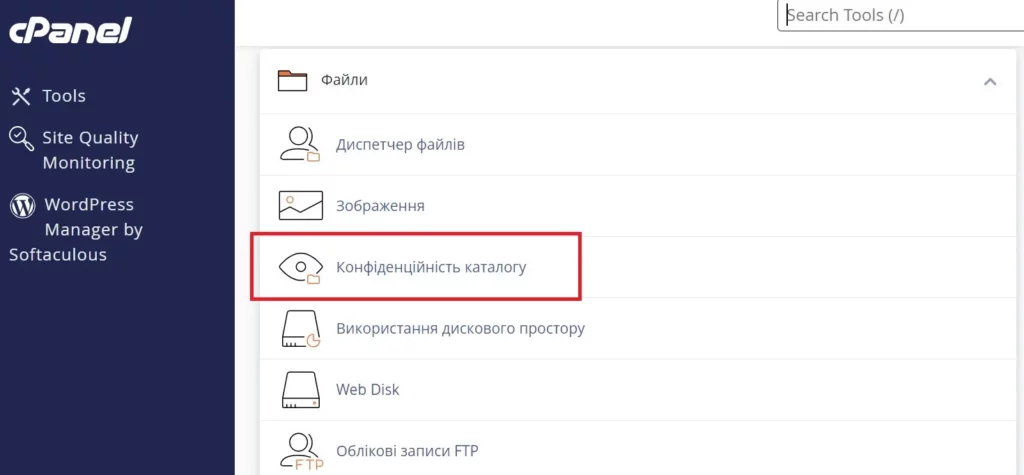

Atidarykite skyrių Katalogo slaptažodžių apsauga:

- Eikite į skyrių „Failai” ir pasirinkite „Katalogo apsauga slaptažodžiu” arba „Katalogo privatumas”.

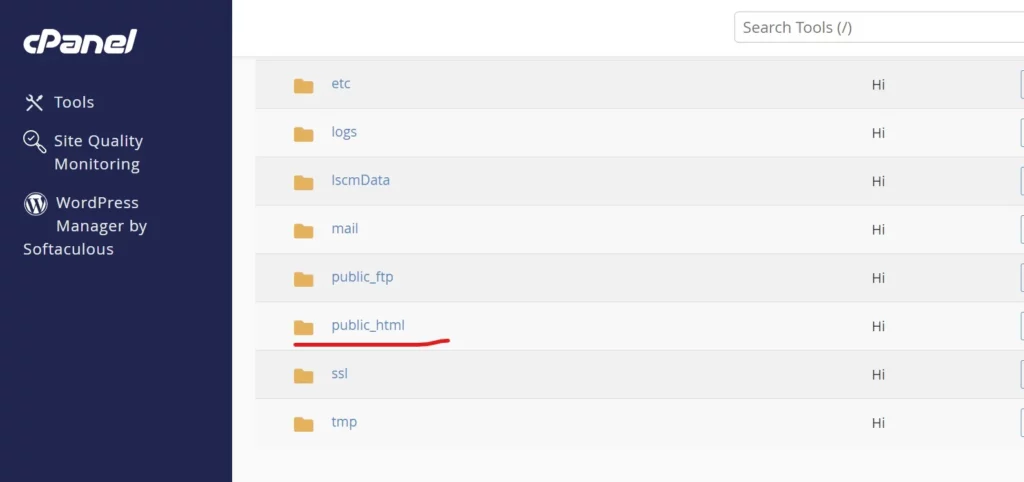

Raskite wp-admin katalogą:

- Pasirinkite pagrindinį svetainės katalogą (paprastai„public_html„) ir raskite aplanką wp-admin.

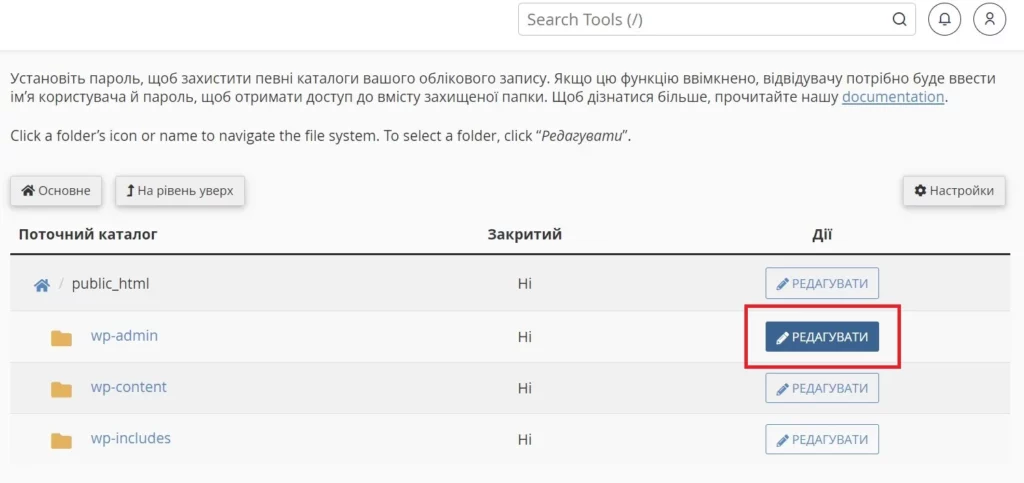

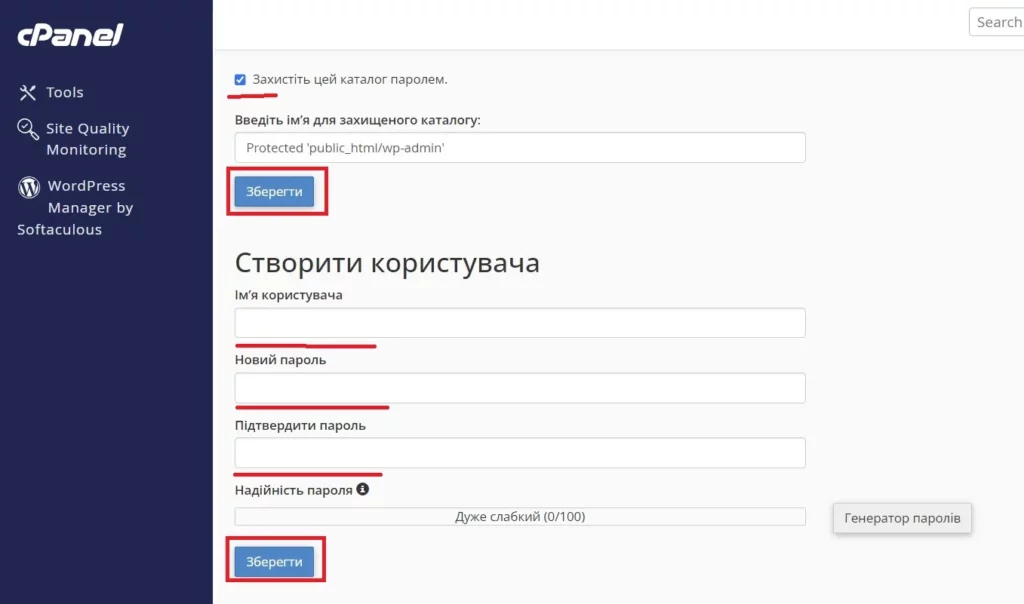

Apsauga slaptažodžiu:

- Spustelėkite wp-admin aplanko pavadinimą.

- Pažymėkite langelį šalia „Slaptažodžiu apsaugoti šįkatalogą„.

- Įveskite saugomo katalogo pavadinimą (šis pavadinimas bus rodomas naudotojams).

- SpustelėkiteIšsaugoti.

Sukurkite naudotoją:

- Įveskite savo vartotojo vardą ir slaptažodį, kad patektumėte į saugų katalogą.

- SpustelėkiteIšsaugoti arba Pridėti / keisti įgaliotąjį naudotoją.

Po šių nustatymų, norėdami pasiekti wp-admin ir wp-login.php puslapius, naudotojai pirmiausia turės įvesti specialų saugumo slaptažodį atskirame autentifikavimo puslapyje. Tai bus papildomas barjeras įsilaužėliams ir padės apsaugoti jūsų svetainės administravimo skydelį.

Išjungti katalogų indeksavimą ir naršymą

Ši funkcija padeda paslėpti serverio failų ir aplankų struktūrą nuo trečiųjų šalių lankytojų ir paieškos sistemų. Taip apsaugosite konfidencialią informaciją ir apsaugosite svetainę nuo neteisėtos prieigos.

Indeksavimo ir katalogų naršymo išjungimo procesas atliekamas pridedant kelias kodo eilutes į .htaccess failą, esantį jūsų svetainės šakniniame kataloge. Čia pateikiamas žingsnis po žingsnio vadovas:

- 1 žingsnis: Naudodami FTP klientą arba prieglobos failų tvarkyklę, savo svetainės šakniniame kataloge suraskite .htaccess failą.

- 2 žingsnis: Atidarykite .htaccess failą ir jo pabaigoje pridėkite šias kodo eilutes:

Options -Indexes

IndexIgnore *

Šiomis eilutėmis serveriui nurodoma išjungti aplanko indeksavimo ir naršymo funkciją. Tai reiškia, kad katalogų turinys bus paslėptas nuo lankytojų.

- 3 veiksmas (neprivalomas): Jei norite išsamiau valdyti katalogų apsaugą, galite pridėti dar vieną kodo eilutę:

Options -Indexes -FollowSymLinksŠis kodas taip pat atjungs galimybę sekti serverio simbolines nuorodas, o tai padidins saugumą.

- 4 veiksmas: Išsaugokite pakeitimus .htaccess faile.

Atlikus šiuos pakeitimus, jūsų svetainės failų ir aplankų struktūrą galės peržiūrėti tik autorizuoti naudotojai. Tai padės apsaugoti jūsų svetainę nuo įsilaužimų ir neteisėtos prieigos.

Tačiau atkreipkite dėmesį, kad kai kuriems įskiepiams ar paslaugoms tinkamai veikti gali reikėti indeksavimo funkcijos. Tokiu atveju galite pakoreguoti .htaccess kodą pridėdami leidimus atitinkamiems katalogams.

XML-RPC išjungimas „WordPress

XML-RPC (nuotolinis procedūrų iškvietimas ) – tai sistema, leidžianti programoms ir paslaugoms sąveikauti su „WordPress” naudojant XML užklausas. Nors ši funkcija yra naudinga tam tikrais tikslais, ji taip pat gali kelti potencialų pavojų saugumui, jei naudojama netinkamai. Todėl rekomenduoju „WordPress” sistemoje išjungti XML-RPC, kad padidintumėte savo svetainės saugumą.

Išjungti XML-RPC gana paprasta – į „WordPress” svetainės šakniniame kataloge esantį .htaccess failą reikia įrašyti tik kelias kodo eilutes.

Čia pateikiamas žingsnis po žingsnio vadovas:

- 1 žingsnis: Naudodami FTP klientą arba failų tvarkyklę, atidarykite .htaccess failą savo svetainės šakniniame kataloge.

- 2 žingsnis: Į failo pabaigą įrašykite šį kodą:

# Вимкнути XML-RPC

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>

Šis kodas nurodo žiniatinklio serveriui blokuoti visų lankytojų prieigą prie xmlrpc.php failo ir taip išjungti XML-RPC sistemą jūsų svetainėje.

Automatinis neaktyvių naudotojų atsijungimas iš „WordPress

Ši funkcija padeda išvengti neteisėtos prieigos prie administratoriaus skydelio per paliktas atviras sesijas.

Pagal numatytuosius nustatymus „WordPress” neriboja naudotojo seanso laiko, todėl kyla pavojus, kad įsilaužėliai gali pasinaudoti neuždarytu seansu ir prisijungti prie sistemos. Įdiegę automatinį atsijungimą po tam tikro neaktyvumo laikotarpio, apsaugosite svetainę nuo tokių grėsmių.

Nustatyti automatinį neaktyvių naudotojų atsijungimą gana paprasta – į „WordPress” šakniniame kataloge esantį failą wp-config.php reikia įrašyti kelias kodo eilutes.

Čia pateikiamas žingsnis po žingsnio vadovas:

- 1 žingsnis: Atverkite failą wp-config.php, naudodami FTP klientą arba prieglobos failų tvarkyklę.

- 2 žingsnis: Failo pradžioje, prieš eilutę, kurioje yra užrašas „Ačiū, kad neištrynėte”, pridėkite šį kodą:

// Автоматичний вихід із системи неактивних користувачів через 30 хвилин

define('AUTOSAVE_INTERVAL', 1800);

define('WP_SESSION_EXPIRATION', 1800); Šiuo kodu nustatomas 30 minučių automatinio pakeitimų išsaugojimo laikas ir 30 minučių seanso trukmė. Po 30 minučių neaktyvumo naudotojai bus automatiškai atjungti nuo sistemos.

Jei norite pakeisti neveikimo laikotarpį, pagal savo poreikius nustatykite vertę 1800 (sekundėmis).

- 3 žingsnis: Išsaugokite pakeitimus wp-config.php faile.

Po to „WordPress” automatiškai uždarys naudotojų sesijas, kurios tam tikrą laiką buvo neaktyvios. Tai padės išvengti situacijų, kai kas nors gali gauti prieigą prie administratoriaus skydelio per paliktą sesiją.

Neaktyvumo laikotarpio valdymas padės rasti pusiausvyrą tarp saugumo ir patogumo. Per trumpas laikotarpis gali priversti naudotojus nuolat prisijungti, o per ilgas – padidinti riziką. Daugelyje svetainių protingu kompromisu laikoma 30 minučių.

Hostkoss komandos rekomendacijos

Kai kalbama apie „WordPress” svetainės saugumą, turite būti atsargūs ir įskiepius diegti subalansuotai. Pernelyg didelė prieglobos plano apkrova gali neigiamai paveikti svetainės veikimą ir sukelti jos pasiekiamumo problemų.

Pabrėžiame, kad neturėtumėte iš karto įdiegti visų galimų saugumo įskiepių. Verčiau atidžiai išanalizuokite savo dabartinius poreikius ir pasirinkite tik pačius reikalingiausius įrankius, kurie atitiktų jūsų pasirinktą prieglobos planą ir jo išteklių apribojimus.

„WordPress” svetainėms, kurios talpinamos biudžetiniuose prie globos planuose su ribotais ištekliais, rekomenduojama pradėti nuo pagrindinių saugumo priemonių, pavyzdžiui, pakeisti duomenų bazės priešdėlį, naudoti stiprius slaptažodžius, nustatyti automatinį neaktyvių naudotojų atsijungimą ir įdiegti minimalų saugumo įskiepių skaičių. Didėjant svetainės išteklių poreikiams, galite palaipsniui pridėti papildomų saugumo priemonių.

Projektų savininkams, kuriems keliami aukšti saugumo ir našumo reikalavimai, rekomenduojame įsigyti dedikuotą „WordPress” prieglobą su galingais ištekliais. Tokie tarifų planai leis jums įgyvendinti išsamias saugumo priemones, nerizikuojant perkrauti serverio.

Taip pat rekomenduojame perskaityti kitus mūsų straipsnius, kuriuose rasite papildomų patarimų ir instrukcijų. Nuorodos į juos pridedamos toliau:

- Prieiga prie „WordPress” prietaisų skydelio

- Kas yra FTP? Privalumai ir trūkumai

- Kas yra žurnalo failai ir kaip juos valdyti

- Kaip sukurti „WordPress” svetainę 2024 m.

- Kas yra žiniatinklio prieglobos tarnyba? Kaip jis veikia

- Kas yra duomenų centras?

- Kas yra nukreipimo puslapis ir kaip jį sukurti

- HTTP būsenos kodai: Ką jie reiškia?

- Kas yra WordPress

Jei turite klausimų ar problemų nustatant svetainės saugumą, nedvejodami kreipkitės į mūsų palaikymo komandą per tiesioginį pokalbį arba sukurkite palaikymo bilietus. Visada mielai padėsime ir užtikrinsime, kad jūsų „WordPress” svetainė būtų saugi ir stabili.

Šį straipsnį peržiūrėjo Andrii Kostashchuk.

Klausimai ir atsakymai apie „WordPress” saugumą

Reguliarūs atnaujinimai apsaugo nuo aptiktų pažeidžiamumų ir ištaiso kodo klaidas. Pasenusiose “WordPress”, temų ar įskiepių versijose gali būti įsilaužėliams žinomų pažeidžiamumų, todėl jūsų svetainė gali būti pažeidžiama dėl atakų ir įsilaužimų.

Norint apsaugoti administratoriaus skydelį, rekomenduojama pakeisti numatytąjį administratoriaus vartotojo vardą, naudoti stiprius ir unikalius slaptažodžius, nustatyti dviejų veiksnių autentifikavimą, nustatyti prisijungimo ir administravimo puslapių apsaugą slaptažodžiais ir apriboti bandymų prisijungti skaičių.

Išjungus nenaudojamas funkcijas, pavyzdžiui, failų redagavimą administratoriaus skydelyje, PHP paleidimą atskiruose kataloguose arba XML-RPC, sumažėja galimų atakų vektorių ir pažeidžiamumo išnaudojimo rizika.

Grubios jėgos ataka – tai metodas, kai bandant įvairius naudotojo vardų ir slaptažodžių derinius atspėjami duomenys. Norint nuo jos apsisaugoti, rekomenduojama nustatyti prisijungimo bandymų skaičiaus ribą, naudoti sudėtingus ir unikalius slaptažodžius ir nustatyti dviejų veiksnių autentifikavimą.

Reguliarus skenavimas padeda nustatyti galimas grėsmes, pavyzdžiui, kenkėjišką programinę įrangą, nulaužtus scenarijus ar žinomas kodo spragas. Tai leidžia laiku imtis reikiamų priemonių aptiktoms problemoms ištaisyti ir pagerinti bendrą “WordPress” svetainės saugumą.