Digitaalisessa maailmassa, jossa kyberuhat ovat yhä monimutkaisempia ja kehittyneempiä, WordPress-sivuston suojaaminen on ratkaisevan tärkeää. Olipa sinulla sitten henkilökohtainen blogi, verkkokauppa tai yrityssivusto, sen suojaamisen tunkeutujilta, hakkereilta ja haittaohjelmilta pitäisi olla ensisijainen tavoitteesi.

Tilastot ovat masentavia: WordPress Statsin mukaan verkkorikolliset hyökkäävät lähes 70 prosenttiin kaikista tällä alustalla rakennetuista verkkosivustoista. Näiden hyökkäysten seuraukset voivat olla katastrofaalisia – luottamuksellisten tietojen varastamisesta verkkosivuston sisällön täydelliseen poistamiseen. Taloudellisten tappioiden lisäksi tämä voi aiheuttaa korjaamatonta vahinkoa brändisi maineelle ja heikentää asiakkaiden luottamusta.

Älä kuitenkaan joudu epätoivoon, sillä on olemassa tehokkaita tapoja suojata WordPress-sivustosi mahdollisilta uhkilta. Tarkastelemme parhaita käytäntöjä ja vaiheittaisia ohjeita siihen, miten voit parantaa verkkosivustosi turvallisuutta vuonna 2024.

Saat tietoa uusimmista kyberturvallisuuden suuntauksista, suojautumismenetelmistä yleisimpiä hyökkäyksiä vastaan, kuten brute force -hyökkäyksiä, injektioita, väärennöksiä ja paljon muuta. Tutustumme myös luotettavan hosting-palvelun valinnan, palomuurien asentamisen, päivitysten asentamisen ja säännöllisten varmuuskopioiden tekemisen tärkeyteen.

Asenna WordPressin varmuuskopiointiratkaisu

WordPress-sivuston säännölliset varmuuskopiot ovat ratkaisevan tärkeitä tietojen turvallisuuden ja eheyden varmistamiseksi. Verkkohyökkäyksen, järjestelmävian tai sisällön vahingossa tapahtuvan poistamisen yhteydessä voit palauttaa verkkosivustosi nopeasti varmuuskopiosta, mikä minimoi tietojen menetyksen ja käyttökatkokset.

Saatavilla on sekä maksullisia että ilmaisia WordPress-varmuuskopiointiratkaisuja, joilla kullakin on omat etunsa ja haittansa. Joitakin suosittuja vaihtoehtoja ovat mm:

- UpdraftPlus on tehokas ilmainen lisäosa, jonka avulla voit varmuuskopioida verkkosivustosi, tietokantasi, lisäosat ja teemat. Sen avulla voit tallentaa kopioita pilvipalveluihin, kuten Dropboxiin, Google Driveen tai Amazon S3:een.

- BackupBuddy on iBackupin premium-ratkaisu, joka tarjoaa luotettavan varmuuskopioinnin, tietojen palautuksen ja sivuston siirtämisen. Se tukee lukuisia tallennusvaihtoehtoja ja prosessien automatisointia.

- BlogVault on pilvipohjainen varmuuskopiointipalvelu, joka on keskittynyt WordPressin turvallisuuteen. Se luo automaattisesti päivittäiset varmuuskopiot ja tarjoaa tietojen salauksen.

Kun valitset varmuuskopiointiratkaisua, ota huomioon muun muassa seuraavat tekijät: kuinka usein haluat varmuuskopioida, missä haluat säilyttää tietosi (tiloissa vai pilvipalvelussa), kuinka automatisoitu prosessi on ja kuinka helppoa tietojen palauttaminen on.

Kiinnitä huomiota käyttäjien arvosteluihin ja kehittäjän tekniseen tukeen.

Asenna luotettava WordPress tietoturva plugin

Yksi tehokkaimmista tavoista parantaa WordPress-sivuston turvallisuutta on käyttää erikoistunutta tietoturvalisäosaa. Nämä tehokkaat työkalut tarjoavat erilaisia tietoturvaominaisuuksia, kuten haavoittuvuuksien skannauksen, murtovoimasuojauksen, ei-toivottujen IP-osoitteiden estämisen ja paljon muuta.

Seuraavassa on muutamia harkitsemisen arvoisia WordPressin tietoturvaliitännäisiä:

- Wordfence Security on yksi suosituimmista tietoturvalisäkkeistä, jossa on sisäänrakennettu palomuuri, kaksivaiheinen todennus ja säännöllinen skannaus haavoittuvuuksien ja haittaohjelmien varalta.

- Sucuri Security on kattava ratkaisu, jossa yhdistyvät web-sovelluspalomuuri (WAF), haavoittuvuuksien skanneri, DDoS-suojaus ja haittaohjelmien valvonta.

- All In One WP Security & Firewall on ilmainen lisäosa, jossa on laaja valikoima ominaisuuksia, kuten palomuuri, roskapostin torjunta, tiedostojen seuranta ja ei-toivottujen käyttäjien estäminen.

- iThemes Security (joka tunnettiin aiemmin nimellä Better WP Security) on tehokas joukko tietoturvatyökaluja, joissa on mukautettavuutta, kaksivaiheinen tunnistautuminen ja suojaus haitallisia hyökkäyksiä vastaan.

Kun valitset tietoturvalisäosaa, kiinnitä huomiota sen toiminnallisuuteen, helppokäyttöisyyteen, yhteensopivuuteen WordPress-sivustosi kanssa ja kehittäjän säännöllisiin päivityksiin.

Ota web-sovellusten palomuuri (WAF) käyttöön.

Web Application Firewall (WAF) on tehokas työkalu WordPress-sivuston suojaamiseen erityyppisiltä hyökkäyksiltä, kuten haitallisten koodien injektioilta, ristikkäisskriptauksilta (XSS), SQL-injektioilta ja monilta muilta. WAF toimii suojamuurina sivustosi ja haitallisen liikenteen välillä suodattaen mahdollisesti vaaralliset pyynnöt pois.

WordPressiin on olemassa sekä itsenäisiä WAF-liitännäisiä että täydellisiä tietoturvaratkaisuja, jotka sisältävät WAF:n yhtenä ominaisuutena. Tässä on muutamia suosittuja vaihtoehtoja:

- NinjaFirewall (WP Edition) on lisäosa, joka tarjoaa kattavan WordPress-suojauksen sisäänrakennetulla WAF:lla, haittaohjelmien skannerilla ja muilla tietoturvatyökaluilla.

- CloudFlare on suosittu CDN-verkko, joka tarjoaa ilmaisen web-sovelluspalomuurin, joka suodattaa ei-toivotun liikenteen pois (suosittelen sitä).

Kun valitset WAF-ratkaisua, kiinnitä huomiota sen suorituskykyyn, WordPress-yhteensopivuuteen, asennuksen helppouteen ja tekniseen tukeen. On myös tärkeää ottaa huomioon kyky päivittää suodatussääntöjä automaattisesti uusimmilta uhkilta suojaamiseksi.

Luo SSL/HTTPS-sertifikaatti WordPress-sivustollesi.

WordPress-sivuston siirtäminen turvalliseen H TTPS-protokollaan edellyttää voimassa olevaa SSL/TLS-sertifikaattia. Tämä digitaalinen varmenne salaa käyttäjän selaimen ja verkkopalvelimesi välillä siirrettävät tiedot, mikä suojaa arkaluonteisia tietoja tunkeutujien sieppaamiselta.

SSL/TLS-sertifikaatin hankkimiseen WordPress-sivustollesi on useita vaihtoehtoja:

- 1. Osta kaupallinen SSL-sertifikaatti: Yritykset, kuten hostkoss, tarjoavat maksullisia SSL-sertifikaatteja, joiden validointi ja voimassaoloaika vaihtelevat. Useimmat selaimet ja käyttöjärjestelmät luottavat näihin varmenteisiin täysin.

- 2. Käytä ilmaista SSL-sertifikaattia Let’s Encryptistä: Let’s Encrypt on voittoa tavoittelematon organisaatio, joka tarjoaa ilmaisia SSL/TLS-varmenteita, jotka uusitaan automaattisesti. Niiden varmenteet ovat voimassa vain 90 päivää, mutta kaikki nykyaikaiset selaimet tukevat niitä.

- 3. SSL/TLS-sertifikaatti hosting-palveluntarjoajalta: Monet hosting-yritykset tarjoavat SSL-varmenteita osana hosting-palvelujaan. Ne voivat olla joko kaupallisia tai toimia yhteistyössä Let’s Encryptin kanssa ja tarjota ilmaisia varmenteita. Let’s Encrypt SSL:n asentaminen cPaneliin

Kun olet saanut SSL-sertifikaatin, sinun on määritettävä se oikein WordPress-sivustollesi. Riippuen isännöinnistä ja varmenteen tyypistä, voit tehdä tämän manuaalisesti ohjauspaneelin kautta.

SSL/HTTPS-sertifikaattia määritettäessä on tärkeää varmistaa, että kaikki sivut, kuvat, skriptit ja muut verkkosivuston resurssit latautuvat oikein suojatun yhteyden kautta. Sinun kannattaa myös päivittää linkit kolmansien osapuolten resursseihin ja tarkistaa välimuistitallennuksen, liitännäisten ja muiden WordPress-ominaisuuksien toiminta HTTPS:ään siirtymisen jälkeen. HTTPS-uudelleenohjausten käyttäminen cPanelissa

Vaihda järjestelmänvalvojan oletuskäyttäjätunnus

WordPressin oletusarvoisen ylläpitäjän käyttäjätunnuksen muuttaminen on yksinkertainen prosessi, joka lisää huomattavasti sivustosi turvallisuutta.

Tässä on vaiheittainen opas, miten se tehdään:

- 1. Kirjaudu sisään WordPressin hallintapaneeliin käyttämällä oletusarvoistaadmin-tiliä (admin).

- 2. Siirry sivuvalikonKäyttäjät-osioon ja valitse Kaikki käyttäjät.

- 3. Etsi käyttäjä nimeltä”admin” luettelosta ja avaa hänen profiilinsa napsauttamalla hänen tiliään.

- 4. Vaihda käyttäjän profiilin muokkaussivullaKäyttäjänimi-kenttään uusi, yksilöllinen ja vaikeasti arvattava nimi.

- 5. Kun olet tehnyt muutokset, älä unohda napsauttaaPäivitä käyttäjä -painiketta uuden nimen tallentamiseksi.

Suosittelen käyttämään järjestelmänvalvojan käyttäjätunnuksessa pitkää yhdistelmää isoja ja pieniä kirjaimia, numeroita ja erikoismerkkejä. Tämä tekee siitä mahdollisimman arvauskestävän ja suojaa sivustoasi tunkeutujilta.

On myös tärkeää muistaa vaihtaa vanhaan järjestelmänvalvojan nimeen liittyvien muiden tilien salasanat. Tämä koskee sähköpostitilejä, hosting-tilejä ja muita palveluja, joissa käytettiin vanhaa nimeä.

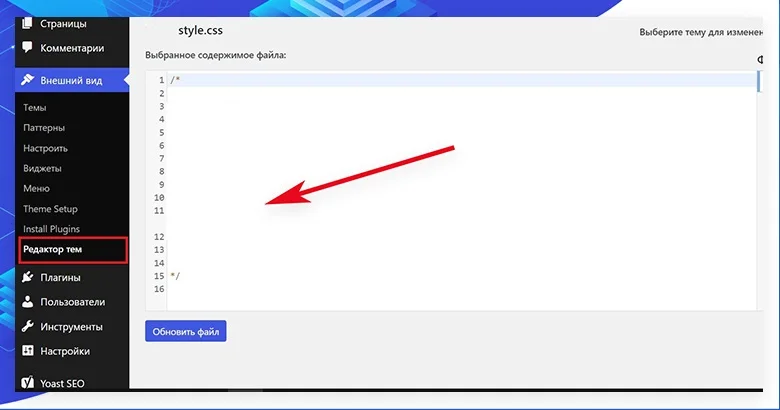

Poista WordPress-tiedostojen muokkaus käytöstä

Tämän ominaisuuden avulla voit muokata teeman ja laajennusten tiedostojen lähdekoodia suoraan hallintapaneelin kautta, mikä voi olla mahdollinen riski.

Oletusarvoisesti tiedostojen muokkaaminen on WordPressissä käytössä, mutta suosittelen sen poistamista käytöstä turvallisuussyistä. Tahattomat muutokset koodiin voivat johtaa haavoittuvuuksiin tai jopa sivuston täydelliseen epäonnistumiseen. Lisäksi jos tilisi hakkeroidaan, hyökkääjät voivat muokata tiedostoja oman harkintansa mukaan.

Tiedostojen muokkauksen poistaminen käytöstä WordPressissä on yksinkertainen prosessi, joka vie vain muutaman minuutin:

1. Kirjaudu sisään WordPressin hallintapaneeliin ylläpitäjänä.

2. SiirryAsetukset-osioon ja valitse Muokkaus.

3. Poista valintamerkki Sallitiedoston muokkaus -vaihtoehdosta.

4. Napsauta Tallenna muutokset -painiketta.

Voit myös lisätä koodin wp-config.php-tiedostoon seuraavasti

// Disallow file edit

define( 'DISALLOW_FILE_EDIT', true );Kun olet suorittanut nämä vaiheet, et voi enää muokata tiedostokoodia WordPressin hallintapaneelin kautta. Tämä vähentää merkittävästi tahattomien tai ilkivaltaisten muutosten riskiä, jotka voisivat häiritä sivustosi toimintaa.

Jos sinun on kuitenkin aika ajoin tehtävä muutoksia teema- tai liitännäistiedostoihin, voit aina tehdä sen FTP-asiakkaan tai isännöintisi tiedostonhallinnan kautta. Tämä on turvallisempi menetelmä, joka antaa sinulle täyden hallinnan muokkausprosessiin.

PHP-tiedostojen suorittamisen poistaminen käytöstä WordPress-hakemistoissa

Yksi tehokkaimmista menetelmistä turvallisuuden parantamiseksi on poistaa PHP-tiedostojen suorittaminen WordPress-sivuston tietyissä hakemistoissa.

Tämän tekniikan avulla voit rajoittaa mahdollisuutta suorittaa haitallista PHP-koodia tietyissä hakemistoissa. Hyökkääjät voivat yrittää ladata palvelimellesi skriptejä saadakseen luvattoman pääsyn ja hallinnan web-resursseihisi. Jos PHP:n suoritus on kuitenkin estetty tietyissä kansioissa, tällaiset yritykset epäonnistuvat.

Suosittelen PHP:n suorittamisen poistamista käytöstä wp-content/uploads ja wp-includes -hakemistoissa.

PHP:n suorittamisen poistaminen käytöstä on melko yksinkertaista, ja se koostuu erityiskoodin lisäämisestä .htaccess-tiedostoon, joka sijaitsee WordPress-sivuston juurihakemistossa. Lue lisää: .htaccess-tiedosto: tärkeimmät toiminnot.

Tässä ovat rivit, jotka sinun on lisättävä:

<Files *.php>

deny from all

</Files>

Tämä koodi kertoo palvelimelle, ettei se saa suorittaa mitään PHP-tiedostoja määritetyssä hakemistossa ja sen alihakemistoissa. Kun .htaccess-tiedostoon on tehty muutoksia, hyökkääjät eivät pysty suorittamaan haitallisia PHP-skriptejä, vaikka ne onnistuisivatkin lataamaan niitä.

Rajoittaminen kirjautumisyritykset WordPress admin

Kirjautumisyritysten määrän rajoittaminen WordPress-sivustollesi on erittäin tärkeä askel turvallisuuden parantamiseksi ja suojautumiseksi pahansuovilta hyökkäyksiltä.

Yksi helpoimmista menetelmistä on käyttää erikoistuneita tietoturvalisäkkeitä, kuten Wordfence Security tai Login LockDown. Kun olet asentanut ja aktivoinut lisäosan, voit määrittää yhdestä IP-osoitteesta sallittujen epäonnistuneiden kirjautumisyritysten enimmäismäärän. Kun tämä raja ylittyy, kyseinen IP-osoite estetään väliaikaisesti.

Lisäksi nämä lisäosat tarjoavat usein lisäturvaominaisuuksia, kuten kaksitekijätodennuksen tai DDoS-suojauksen.

Seuraava tapa on tehdä muutoksia suoraan WordPressin .htaccess-tiedostoon. Lisäämällä tiettyjä koodirivejä voit rajoittaa kirjautumisyritysten määrää ja asettaa estoajan. Esimerkiksi tämä koodi sallii vain 5 epäonnistunutta yritystä 60 minuutin aikana yhdestä IP-osoitteesta:

order allow,deny

allow from all

deny from unix

# Whitelist localhost:

allow from 127.0.0.1

# Epäonnistuneet kirjautumisyritykset:

<Files wp-login.php>

order allow,deny

allow from all

# Salli enintään 5 kirjautumisyritystä samasta IP-osoitteesta 60 minuutin välein:

<limit-logins>

disable-env=off

# Poista IP-osoite, kun pääsy on sallittu tai evätty:

enable-env=allow-logins-env

env=allow-logins-env

maxretries=5

findrate=60

</limit-logins>

</Files>

Kun olet lisännyt tämän koodin .htaccess-tiedostoon, sinun on käynnistettävä verkkopalvelin uudelleen, jotta muutokset tulevat voimaan.

Jotkin hosting-palveluntarjoajat tarjoavat myös palvelintason brute-force-hyökkäysten suojausominaisuuden, jonka avulla voit estää epäilyttävistä IP-osoitteista tulevat kirjautumisyritykset ennen kuin ne ehtivät verkkosivustollesi. Tarkista hosting-palveluntarjoajaltasi, onko tämä ominaisuus saatavilla.

Lisää kaksitekijätodennus (2FA)

Kaksitekijätodennus edellyttää, että käyttäjät käyvät kirjautuessaan läpi kaksi eri vaihetta: käyttäjätunnuksen ja salasanan syöttäminen sekä kertakäyttökoodin tai turvakoodin antaminen. Tämä lisävarmennus tekee kirjautumisprosessista paljon turvallisemman, vaikka joku saisi selville alkuperäiset tunnistetiedot.

Yksi suosituimmista ratkaisuista 2FA:n toteuttamiseen WordPressissä on WP 2FA -lisäosa – Two-factor authentication for WordPress. Kun olet asentanut ja aktivoinut sen, voit ottaa käyttöön kaksitekijätodennuksen kaikille sivustosi tileille, myös ylläpidolle.

Asennusprosessi:

Tästä lähtien aina, kun kirjaudut WordPress-sivustollesi, sinun on syötettävä tunnistetietojesi lisäksi kuusinumeroinen numerokoodi istuntosi voimassaolon vahvistamiseksi. Koodi vaihtuu 30-90 sekunnin välein.

Kannattaa muistaa, että kun olet yhdistänyt 2FA:n, sinun on tallennettava varmuuskopiotunnukset hätätilannekirjautumista varten siltä varalta, että kadotat älypuhelimesi autentikointisovelluksen kanssa.

On olemassa muita lisäosia, joiden avulla voit määrittää kaksitekijätodennuksen WordPressissä, kuten Duo Security ja muut. Ne voivat tarjota lisävarmennusmenetelmiä, kuten tekstiviestejä tai puhelinsoittoja.

WordPress-tietokannan etuliitteen muuttaminen

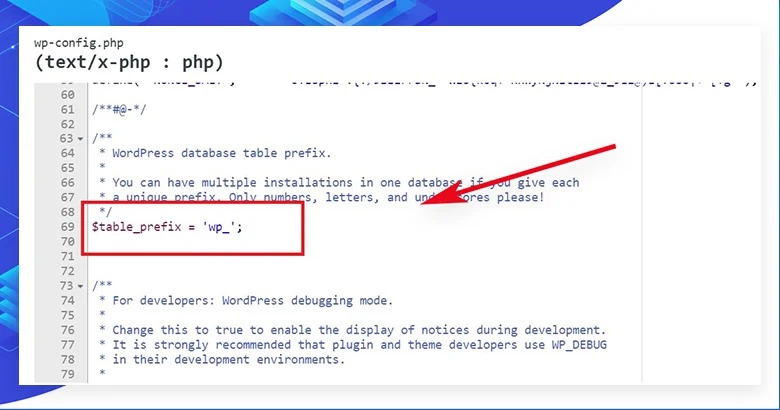

WordPress käyttää oletusarvoisesti vakioesimerkkiä”wp_” kaikille tietokannan taulukoille. Hyökkääjät tuntevat tämän etuliitteen hyvin, mikä tekee tietokantaan kohdistuvista hyökkäyksistä ennakoitavampia. Vaihtamalla etuliitteen yksilölliseksi merkkiyhdistelmäksi vaikeutat mahdollisten hakkerien toimintaa huomattavasti.

Huomaa: tietokannan etuliitteen muuttaminen voi aiheuttaa ongelmia verkkosivustollasi, jos tämä prosessi tehdään väärin.

Tietokannan etuliitteen muuttaminen WordPressissä on melko yksinkertaista, mutta se vaatii varovaisuutta, sillä virheelliset toimet voivat johtaa tietojen menetykseen.

Tässä on vaiheittainen opas:

- 1. Tee tietokannasta ja kaikista WordPress-tiedostoistatäydellinen varmuuskopio. Näin voit palauttaa sivuston ongelmatilanteissa.

- 2. Muokkaa wp-config.php-tiedostoa etsimällä rivi, joka alkaa sanalla $table_prefix = ’wp_’;. Korvaa ”wp_” valitsemallasi kirjainten, numeroiden ja alaviivojen yhdistelmällä. Esimerkiksi: $table_prefix = ’my8ql_’;

- 3. Käyttämällä tietokannanhallintatyökaluja (esimerkiksi PhpMyAdmin), suorita SQL-kysely kaikkien olemassa olevien WordPress-taulujen etuliitteiden muuttamiseksi vastaamaan uutta arvoa.

- 4. Päivitä .htaccess-tiedostot ja kaikki muut tiedostot, jotka saattavat sisältää viittauksia vanhaan tietokantaprefiksiin.

Tässä on esimerkki SQL-kyselystä, jolla etuliite muutetaan muotoon ”my8ql_”:

RENAME TABLE `wp_users` TO `my8ql_users`;

RENAME TABLE `wp_usermeta` TO `my8ql_usermeta`;

... повторіть для всіх таблиць у вашій базі даних WordPressKun olet suorittanut nämä vaiheet, WordPress-tietokantasi käyttää uutta, yksilöllistä etuliitettä. Tämä tekee hyökkääjien on paljon vaikeampaa yrittää hakkeroida tai syöttää tietokantaan.

Huomaa, että tietokannan etuliitteen muuttaminen on peruuttamaton toimenpide. Jos aiot asentaa päivityksiä tai uusia WordPress-liitännäisiä tulevaisuudessa, ne eivät ehkä toimi kunnolla epätavallisen taulukon etuliitteen vuoksi.

Hallintasivun ja WordPress-kirjautumisen salasanasuojaus

Tämän vaiheen avulla voit piilottaa wp-admin- ja wp-login.php-sivut ylimääräisen todennuskerroksen taakse, jolloin käyttäjien on syötettävä erillinen salasana, ennen kuin he pääsevät näille kriittisille hallinta-alueille.

Yksi helpoimmista tavoista toteuttaa tämä ominaisuus on käyttää cPanelia.

Näin se tehdään:

Kirjaudu sisään cPaneliin:

- Syötä cPanel-osoitteesi selaimeesi ja kirjaudu sisään tunnuksillasi.

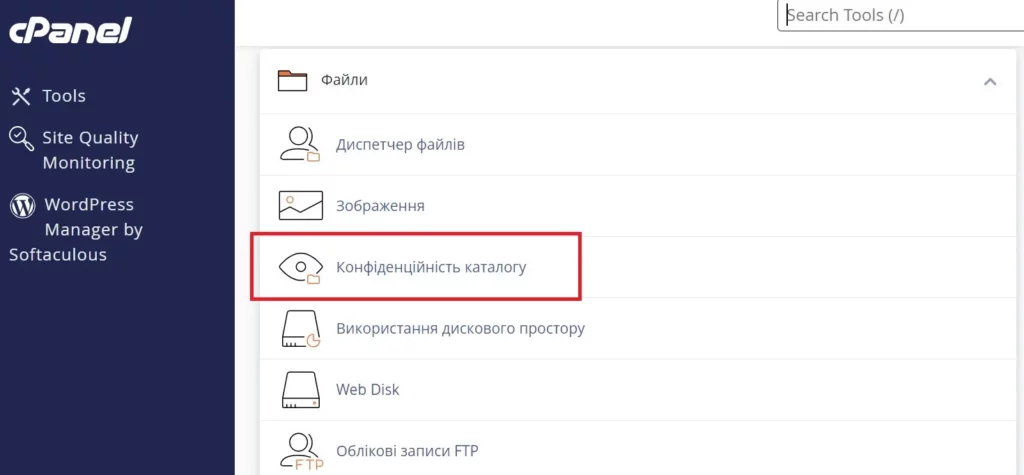

Avaa Hakemiston salasanasuojaus -osio:

- SiirryTiedostot-osioon ja valitse joko Hakemiston salasanasuojaus tai Hakemiston yksityisyys.

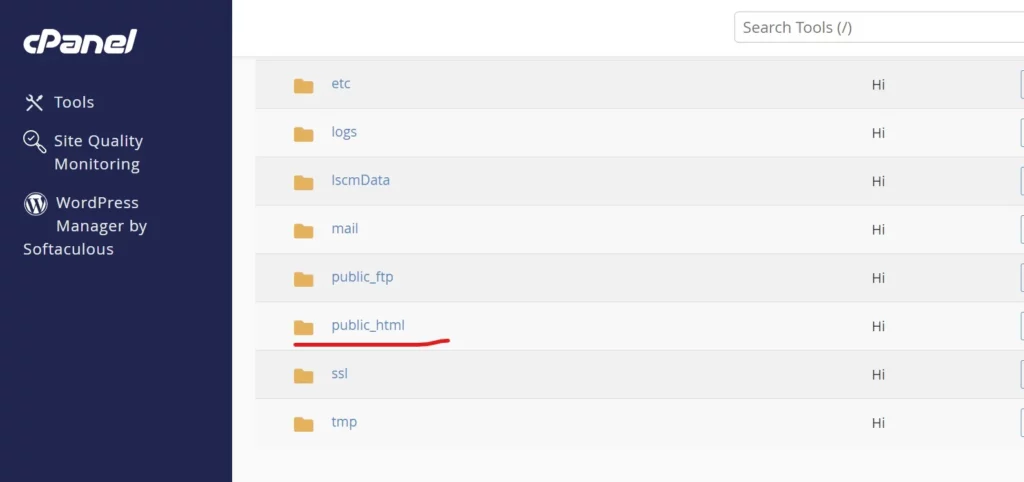

Etsi wp-admin-hakemisto:

- Valitse sivustosi päähakemisto (yleensä”public_html”) ja etsi wp-admin-kansio.

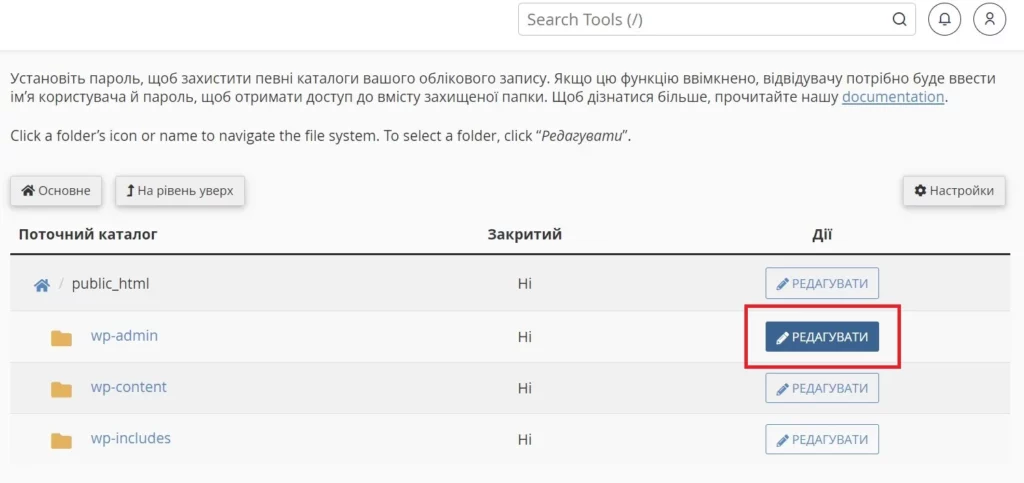

Salasanasuojaus:

- Napsauta wp-admin-kansion nimeä .

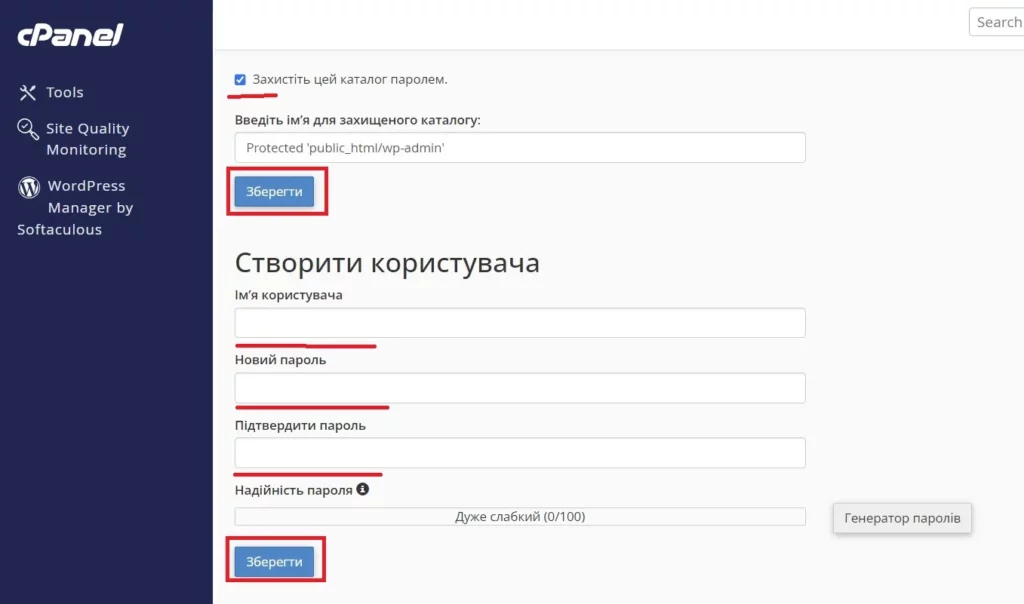

- Merkitse ruutu kohtaan ”Suojaa tämähakemisto salasanalla”.

- Kirjoita suojatun hakemiston nimi (tämä nimi näytetään käyttäjille).

- NapsautaTallenna.

Luo käyttäjä:

- Anna käyttäjätunnuksesi ja salasanasi päästäksesi suojattuun hakemistoon.

- NapsautaTallenna tai Lisää/muuta valtuutettu käyttäjä.

Näiden asetusten jälkeen käyttäjien on syötettävä erityinen salasana erillisellä todennussivulla päästäkseen wp-admin- ja wp-login.php-sivuille. Tämä on ylimääräinen este tunkeutujille ja auttaa turvaamaan sivustosi hallintapaneelin.

Indeksoinnin ja hakemistojen selaamisen poistaminen käytöstä

Tämän ominaisuuden avulla voit piilottaa palvelimellasi olevien tiedostojen ja kansioiden rakenteen ulkopuolisilta vierailijoilta ja hakukoneilta. Näin suojaat luottamuksellisia tietoja ja pidät verkkosivustosi turvassa luvattomalta käytöltä.

Indeksoinnin ja hakemistojen indeksoinnin poistaminen käytöstä tapahtuu lisäämällä muutama koodirivi .htaccess-tiedostoon, joka sijaitsee sivustosi juurihakemistossa. Tässä on vaiheittainen opas:

- Vaihe 1: Etsi .htaccess-tiedosto verkkosivustosi juurihakemistosta FTP-asiakkaan tai hosting-palvelun tiedostonhallinnan avulla.

- Vaihe 2: Avaa .htaccess-tiedosto muokkausta varten ja lisää sen loppuun seuraavat koodirivit:

Options -Indexes

IndexIgnore *

Nämä rivit käskevät palvelimen poistaa kansion indeksointi- ja selaustoiminnon käytöstä. Tämä tarkoittaa, että hakemistojen sisältö on piilossa vierailijoilta.

- Vaihe 3 (valinnainen): Jos haluat hallita hakemistojen suojausta tarkemmin, voit lisätä toisen koodirivin:

Options -Indexes -FollowSymLinksTämä koodi poistaa myös mahdollisuuden seurata symbolilinkkejä palvelimella, mikä lisää turvallisuutta.

- Vaihe 4: Tallenna muutokset .htaccess-tiedostoon.

Kun nämä muutokset on tehty, vain valtuutetut käyttäjät voivat tarkastella verkkosivustosi tiedostojen ja kansioiden rakennetta. Tämä auttaa suojaamaan verkkosivustoasi hakkeroinnilta ja luvattomalta käytöltä.

Huomaa kuitenkin , että jotkin liitännäiset tai palvelut saattavat vaatia indeksointitoimintoa toimiakseen oikein. Jos näin on, voit mukauttaa .htaccess-koodia lisäämällä käyttöoikeudet asianmukaisiin hakemistoihin.

XML-RPC:n poistaminen käytöstä WordPressissä

XML-RPC (Remote Procedure Call) on järjestelmä, jonka avulla sovellukset ja palvelut voivat olla vuorovaikutuksessa WordPressin kanssa XML-pyyntöjen avulla. Vaikka tämä ominaisuus on hyödyllinen joihinkin tarkoituksiin, se voi myös aiheuttaa mahdollisen turvallisuusriskin, jos sitä ei käytetä oikein. Siksi suosittelen XML-RPC:n poistamista käytöstä WordPressissä sivustosi turvallisuuden lisäämiseksi.

XML-RPC:n poistaminen käytöstä on melko yksinkertaista, ja se vaatii vain muutaman rivin koodia lisättäväksi .htaccess-tiedostoon, joka sijaitsee WordPress-sivuston juurihakemistossa.

Tässä on vaiheittainen opas:

- Vaihe 1: Avaa .htaccess-tiedosto FTP-ohjelmalla tai tiedostonhallintaohjelmalla verkkosivustosi juurihakemistossa.

- Vaihe 2: Lisää seuraava koodi tiedoston loppuun:

# Poista XML-RPC käytöstä

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>

Tämä koodi käskee verkkopalvelinta estämään kaikkien vierailijoiden pääsyn xmlrpc.php-tiedostoon, jolloin XML-RPC-järjestelmä poistetaan käytöstä sivustollasi.

Automaattinen uloskirjautuminen inaktiivisten käyttäjien WordPress

Tämä ominaisuus auttaa estämään luvattoman pääsyn hallintapaneeliin auki jätettyjen istuntojen kautta.

WordPress ei oletusarvoisesti rajoita käyttäjän istuntoaikaa, mikä aiheuttaa riskin, että hyökkääjät voivat käyttää sulkeutumatonta istuntoa hyväkseen ja päästä järjestelmään. Ottamalla käyttöön automaattisen uloskirjautumisen tietyn käyttämättömyysajan jälkeen suojaat verkkosivustoasi tällaisilta uhilta.

Epäaktiivisten käyttäjien automaattisen uloskirjautumisen määrittäminen on melko yksinkertaista lisäämällä muutama koodirivi WordPressin juurihakemistossa olevaan wp-config.php-tiedostoon.

Tässä on vaiheittainen opas:

- Vaihe 1: Avaa wp-config.php-tiedosto FTP-asiakkaan tai hosting-tiedostonhallinnan avulla.

- Vaihe 2: Lisää seuraava koodi tiedoston alkuun, ennen riviä, jossa lukee ”Kiitos, ettet poistanut tätä”:

// Epäaktiivisten käyttäjien automaattinen uloskirjautuminen 30 minuutin kuluttua.

define('AUTOSAVE_INTERVAL', 1800);

define('WP_SESSION_EXPIRATION', 1800); Tämä koodi asettaa muutosten automaattisen tallennuksen ajaksi 30 minuuttia ja istunnon kestoksi 30 minuuttia. Kun käyttäjät ovat olleet 30 minuuttia käyttämättöminä, yhteys järjestelmään katkeaa automaattisesti.

Jos haluat muuttaa inaktiivisuusaikaa, säädä arvo 1800 (sekunteina) tarpeidesi mukaan.

- Vaihe 3: Tallenna muutokset wp-config.php-tiedostoon.

Tämän jälkeen WordPress sulkee automaattisesti käyttäjäistunnot, jotka ovat olleet käyttämättömiä tietyn ajanjakson ajan. Tämä auttaa estämään tilanteet, joissa joku voi päästä käsiksi hallintapaneeliisi avoimeksi jätetyn istunnon kautta.

Toimimattomuusajan hallinta auttaa sinua löytämään tasapainon turvallisuuden ja käytettävyyden välillä. Liian lyhyt jakso voi pakottaa käyttäjät kirjautumaan sisään jatkuvasti, kun taas liian pitkä jakso lisää riskejä. 30 minuuttia pidetään kohtuullisena kompromissina useimmilla verkkosivustoilla.

Hostkoss-tiimin suositukset

WordPress-sivuston turvallisuuden kannalta sinun on oltava varovainen ja suhtauduttava lisäosien asentamiseen tasapainoisesti. Isännöintisuunnitelman liiallinen kuormitus voi vaikuttaa kielteisesti sivuston suorituskykyyn ja aiheuttaa ongelmia sen saatavuudessa.

Korostamme, että sinun ei pidä asentaa kaikkia saatavilla olevia tietoturvalisäkkeitä kerralla. Sen sijaan on parempi analysoida huolellisesti nykyisiä tarpeitasi ja valita vain välttämättömimmät työkalut, jotka sopivat valitsemaasi hosting-pakettiin ja sen resurssirajoituksiin.

Jos WordPress-sivustoja isännöidään edullisilla hosting-sopimuksilla, joissa on rajalliset resurssit, on suositeltavaa aloittaa perusturvatoimista, kuten tietokannan etuliitteen vaihtamisesta, vahvojen salasanojen käyttämisestä, automaattisen uloskirjautumisen asettamisesta inaktiivisille käyttäjille ja vähimmäismäärän tietoturvaliitännäisten asentamisesta. Kun verkkosivuston resurssivaatimukset kasvavat, voit lisätä vähitellen lisää tietoturvatyökaluja.

Projektin omistajille, joilla on korkeat turvallisuus- ja suorituskykyvaatimukset, suosittelemme ostamaan dedikoidun WordPress-hostingin, jossa on tehokkaat resurssit. Tällaisten tariffisuunnitelmien avulla voit toteuttaa kattavat turvatoimet ilman palvelimen ylikuormituksen riskiä.

Suosittelemme myös lukemaan muut artikkelimme, joista löydät lisää vinkkejä ja ohjeita. Linkit niihin ovat alla:

- Pääsy WordPress-kojelautaan

- Mikä on FTP? Edut ja haitat

- Mitä lokitiedostot ovat ja miten niitä hallitaan

- Kuinka rakentaa WordPress-sivusto vuonna 2024

- Mikä on web-isäntä? Miten se toimii

- Mikä on datakeskus?

- Mikä on aloitussivu ja miten se luodaan?

- HTTP-tilakoodit: Mitä ne tarkoittavat

- Mikä on WordPress

Jos sinulla on kysyttävää tai ongelmia verkkosivustosi turvallisuuden määrittämisessä, älä epäröi ottaa yhteyttä tukitiimiimme live-chatin kautta tai luoda tukipyyntöjä. Autamme aina mielellämme ja varmistamme, että WordPress-sivustosi on turvallinen ja vakaa.

Tämän artikkelin on tarkistanut Andrii Kostashchuk.

Kysymyksiä ja vastauksia WordPressin turvallisuudesta

Säännölliset päivitykset tarjoavat suojaa havaittuja haavoittuvuuksia vastaan ja korjauksia koodivirheisiin. WordPressin, teemojen tai liitännäisten vanhentuneet versiot saattavat sisältää hyökkääjien tuntemia haavoittuvuuksia, jolloin sivustosi on altis hyökkäyksille ja hakkeroinnille.

Ylläpitopaneelin suojaamiseksi on suositeltavaa vaihtaa oletusarvoinen ylläpitäjän käyttäjätunnus, käyttää vahvoja ja yksilöllisiä salasanoja, ottaa käyttöön kaksitekijätodennus, asettaa salasanasuojaus kirjautumis- ja hallintasivuille ja rajoittaa kirjautumisyritysten määrää.

Käyttämättömien ominaisuuksien, kuten tiedostojen muokkaamisen hallintapaneelissa, PHP:n suorittamisen erillisissä hakemistoissa tai XML-RPC:n, poistaminen käytöstä vähentää mahdollisia hyökkäysvektoreita ja pienentää haavoittuvuuden hyödyntämisen riskiä.

Brute-force-hyökkäys on menetelmä, jolla arvataan tunnistetiedot kokeilemalla erilaisia käyttäjätunnusten ja salasanojen yhdistelmiä. Sitä vastaan suojaudutaan asettamalla rajoitus kirjautumisyritysten määrälle, käyttämällä monimutkaisia ja yksilöllisiä salasanoja ja ottamalla käyttöön kaksitekijätodennus.

Säännöllinen skannaus auttaa tunnistamaan mahdolliset uhat, kuten haittaohjelmat, hakkeroidut skriptit tai tunnetut koodin haavoittuvuudet. Näin voit ryhtyä tarvittaviin toimenpiteisiin havaittujen ongelmien korjaamiseksi ajoissa ja parantaa WordPress-sivustosi yleistä turvallisuutta.