W dzisiejszej erze cyfrowej zapewnienie bezpieczeństwa i poufności informacji ma ogromne znaczenie. Szyfrowanie odgrywa kluczową rolę w osiągnięciu tego celu, umożliwiając konwersję danych do formatu, który jest nieczytelny i dostępny tylko dla upoważnionych osób. Proces szyfrowania obejmuje użycie kluczy kryptograficznych i algorytmów matematycznych.

W tym artykule przyjrzymy się trzem głównym typom szyfrowania: symetrycznemu, asymetrycznemu i hybrydowemu. Zacznijmy od szyfrowania symetrycznego.

- Szyfrowanie symetryczne

- Szyfrowanie asymetryczne

- Szyfrowanie hybrydowe

- Porównanie metod szyfrowania

- Pytania i odpowiedzi dotyczące szyfrowania

Szyfrowanie symetryczne

Szyfrowanie symetryczne, jak sama nazwa wskazuje, wykorzystuje pojedynczy klucz kryptograficzny zarówno do szyfrowania, jak i deszyfrowania. Łatwość korzystania z jednego klucza sprawia, że proces jest prosty. Aby zrozumieć istotę szyfrowania symetrycznego, rozważmy następujący przykład:

Wyobraź sobie dwójkę bliskich przyjaciół, Antona i Alice, mieszkających w Kijowie. Z powodu pewnych okoliczności Alice jest zmuszona wyprowadzić się z miasta. Jedynym środkiem komunikacji jest poczta. Obawiają się jednak, że ich listy mogą zostać przechwycone i przeczytane przez nieznajomych.

Aby zabezpieczyć swoją korespondencję, Anton i Alice post anawiają zaszyfrować swoje wiadomości. Ustalają prostą technikę szyfrowania: przesuwają każdą literę w alfabecie o siedem pozycji w dół. Na przykład słowo „Apple” zostanie zapisane jako „hwwsl” (A -> H, P -> W, L -> S, E -> L). Aby odszyfrować wiadomość, należy odwrócić proces, przesuwając każdą literę o siedem pozycji do tyłu. Ta technika szyfrowania przypomina starożytny „szyfr Cezara”, który był powszechnie używany przez rzymskiego cesarza i przywódcę wojskowego Gajusza Juliusza Cezara.

Zalety szyfrowania symetrycznego

Szyfrowanie symetryczne ma znaczące zalety, przede wszystkim w swojej prostocie. Używanie jednego klucza do szyfrowania i deszyfrowania upraszcza proces. Co więcej, w przypadku szyfrowania dużych ilości danych, szyfrowanie symetryczne okazuje się skutecznym wyborem. Dodatkowe korzyści obejmują:

- Szybkość: Symetryczne algorytmy szyfrowania są znacznie szybsze niż ich asymetryczne odpowiedniki, które omówimy później.

- Moc obliczeniowa: Zasoby obliczeniowe wymagane do szyfrowania symetrycznego są stosunkowo niższe.

- Minimalny wpływ na szybkość Internetu: szyfrowanie symetryczne nie ma znaczącego wpływu na szybkość transmisji danych przez Internet.

Trzy popularne algorytmy szyfrowania symetrycznego

Chociaż szyfr Cezara demonstruje elementarne podejście do szyfrowania symetrycznego, nowoczesne metody szyfrowania opierają się na złożonych funkcjach matematycznych, które są bardzo trudne do złamania. Istnieje wiele algorytmów szyfrowania symetrycznego, ale skupimy się na trzech najczęściej używanych:

- AES (Advanced Encryption Standard): AES jest uważany za jeden z najbezpieczniejszych algorytmów szyfrowania symetrycznego. Zastąpił on przestarzały algorytm DES (który omówimy później) i oferuje silne możliwości szyfrowania. AES działa z 128-bitowymi blokami danych przy użyciu klucza o zmiennej długości (zwykle 128, 192 lub 256 bitów).

- DES (Data Encryption Standard): Wprowadzony w 1976 roku przez IBM, DES był pierwszą szeroko stosowaną metodą szyfrowania symetrycznego. Pierwotnie opracowany w celu ochrony poufnych informacji rządowych, stał się oficjalnym standardem szyfrowania dla amerykańskich agencji federalnych w 1977 roku. DES dzieli dane tekstu jawnego na 64-bitowe bloki i stosuje różne procesy szyfrowania w 16 cyklach, tworząc 64-bitowe bloki szyfrogramu jako dane wyjściowe. Jednak ze względu na krótką długość klucza, DES został uznany za przestarzały w 2005 roku i zastąpiony przez AES.

- 3DES (Triple Data Encryption Standard): Jako rozszerzenie DES, 3DES stosuje algorytm DES trzy razy w sekwencji do każdego bloku danych. Proces ten znacznie zwiększa siłę szyfrowania. Chociaż 3DES zapewnia większe bezpieczeństwo niż DES, jest wolniejszy i mniej wydajny niż AES, co czyni go mniej powszechnym w nowoczesnych aplikacjach.

Warto zauważyć, że szeroko stosowany protokół TLS 1.2 nie wykorzystuje metody szyfrowania DES ze względu na jej podatność na ataki.

Szyfrowanie asymetryczne

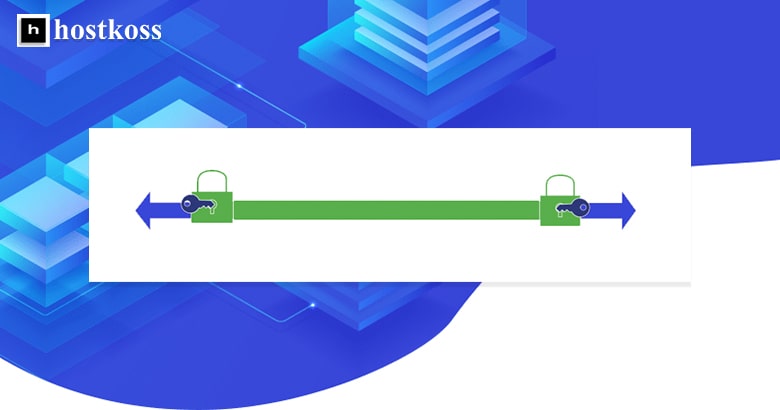

Podczas gdy szyfrowanie symetryczne wykorzystuje pojedynczy klucz do szyfrowania i deszyfrowania, szyfrowanie asymetryczne wykorzystuje bardziej złożone podejście – kilka matematycznie powiązanych ze sobą kluczy. Ten rodzaj szyfrowania jest również znany jako kryptografia klucza publicznego i obejmuje „klucz publiczny” i „klucz prywatny”.

Szyfrowanie symetryczne działało dobrze dla Alice i Ant ona, gdy musieli wymieniać informacje między sobą. Jeśli jednak Anton chce bezpiecznie komunikować się z dużą liczbą osób, używanie różnych kluczy dla każdej osoby staje się niepraktyczne i niewygodne.

Aby rozwiązać ten problem, Anton używa szyfrowania z kluczem publicznym. W tej metodzie Anton dystrybuuje swój klucz publiczny do każdego, kto chce wysłać mu informacje, a swój klucz prywatny utrzymuje w tajemnicy. Instruuje on innych, aby szyfrowali dane za pomocą jego klucza publicznego, zapewniając, że można je odszyfrować tylko za pomocą jego klucza prywatnego. Takie podejście eliminuje ryzyko naruszenia klucza prywatnego, ponieważ dane można odszyfrować tylko za pomocą klucza prywatnego Antona.

Zalety szyfrowania asymetrycznego

Szyfrowanie asymetryczne ma wiele zalet, począwszy od zwiększonego bezpieczeństwa. W tej metodzie klucz publiczny jest używany do szyfrowania danych, które są w domenie publicznej, a odpowiadający mu klucz prywatny jest używany do ich odszyfrowania. Zapewnia to ochronę danych przed potencjalnymi atakami typu man-in-the-middle (MiTM). Co więcej, w przypadku serwerów WWW i poczty e-mail, które współpracują z dużą liczbą klientów, zarządzanie i ochrona tylko jednego klucza jest bardziej wydajna. Dodatkowo, szyfrowanie asymetryczne pozwala na nawiązywanie szyfrowanych połączeń bez konieczności wymiany kluczy offline, co upraszcza cały proces.

Inną ważną funkcją szyfrowania asymetrycznego jest uwierzytelnianie. Szyfrowanie danych przy użyciu klucza publicznego odbiorcy zapewnia, że tylko zamierzony odbiorca, który posiada odpowiedni klucz prywatny, może odszyfrować dane i uzyskać do nich dostęp. Ten mechanizm weryfikacji potwierdza tożsamość osoby lub organizacji, z którą dana osoba się komunikuje lub wymienia informacje.

Asymetryczny algorytm szyfrowania RSA (Rivest-Shamir-Adleman)

Wynaleziony w 1977 roku przez naukowców z MIT, Rona Rivesta, Adiego Shamira i Leonarda Adlemana, RSA jest najczęściej stosowanym algorytmem szyfrowania asymetrycznego. Jego skuteczność opiera się na koncepcji „prostej faktoryzacji”. RSA polega na wybraniu dwóch różnych losowych liczb pierwszych o danym rozmiarze, na przykład 1024 bitów, i pomnożeniu ich w celu uzyskania dużej liczby. Wyzwanie polega na określeniu oryginalnej liczby pierwszej na podstawie pomnożonego wyniku. Rozwiązanie tej zagadki jest praktycznie niemożliwe dla współczesnych superkomputerów, nie mówiąc już o ludzkich obliczeniach.

W badaniu przeprowadzonym w 2010 roku, grupa ochotników spędziła ponad 1500 lat obliczeniowych na setkach komputerów, aby złamać 768-bitowy klucz RSA, który jest znacznie poniżej obecnego standardu 2048-bitowych kluczy.

Zaletą szyfrowania RSA jest jego skalowalność , ponieważ długość klucza może być różna: 768-bitowy, 1024-bitowy, 2048-bitowy, 4096-bitowy itd. Prostota i zdolność adaptacji RSA sprawiły, że jest to podstawowy algorytm szyfrowania asymetrycznego dla różnych zastosowań, w tym certyfikatów SSL/TLS, kryptowalut i szyfrowania wiadomości e-mail.

Szyfrowanie hybrydowe

Chociaż algorytmy szyfrowania asymetrycznego, takie jak RSA i ECC, zapewniają silne bezpieczeństwo i uwierzytelnianie, mają swoje ograniczenia. Z kolei szyfrowanie symetryczne jest szybkie i wydajne, ale brakuje mu możliwości weryfikacji autentyczności. Aby rozwiązać te problemy i stworzyć synergię systemów szyfrowania, pojawiła się koncepcja szyfrowania hybrydowego, która wykorzystuje zalety szyfrowania symetrycznego i asymetrycznego.

Szyfrowanie hybrydowe w certyfikatach SSL/TLS:

Szyfrowanie hybrydowe nie jest pojedynczą metodą, ale raczej kombinacją symetrycznych i asymetrycznych metod szyfrowania. Jest szeroko stosowane w certyfikatach SSL/TLS podczas procesu uzgadniania TLS, który ustanawia bezpieczne połączenie między serwerami a klientami (przeglądarkami internetowymi).

Uścisk dłoni TLS rozpoczyna się od weryfikacji tożsamości obu stron przy użyciu klucza prywatnego i publicznego. Po potwierdzeniu tożsamości dane są następnie przesyłane przy użyciu szyfrowania symetrycznego i klucza efemerycznego (sesyjnego). Pozwala to na szybką wymianę dużych ilości danych online.

Korzyści z szyfrowania hybrydowego

Szyfrowanie hybrydowe oferuje praktyczne rozwiązanie, które eliminuje wady poszczególnych metod szyfrowania. Wykorzystując szyfrowanie symetryczne do transmisji danych, umożliwia szybką i wydajną komunikację. Jednocześnie szyfrowanie asymetryczne zapewnia niezbędną weryfikację tożsamości, zapewniając bezpieczną interakcję między stronami.

Korzyści z szyfrowania hybrydowego obejmują:

- Szybkość i wydajność: Szyfrowanie symetryczne, dzięki możliwości szybkiego szyfrowania dużych ilości danych, przyspiesza procesy szyfrowania i deszyfrowania, zapewniając szybki transfer danych.

- Uwierzytelnianie: Szyfrowanie asymetryczne zapewnia, że zamierzony odbiorca ma dostęp do zaszyfrowanych danych poprzez weryfikację tożsamości obu stron zaangażowanych w komunikację.

- Szyfrowanie hybrydowe zapewnia równowagę, umożliwiając bezpieczną i wydajną wymianę danych w różnych scenariuszach. Jest ono szeroko stosowane w takich obszarach jak certyfikaty SSL/TLS, szyfrowanie wiadomości e-mail i bezpieczne protokoły komunikacyjne.

Porównanie symetrycznych i asymetrycznych metod szyfrowania

Jeśli chodzi o pytanie, który rodzaj szyfrowania jest najlepszy , nie ma jednej odpowiedzi. Wybór zależy od konkretnych wymagań i rozważań w każdej sytuacji. Przyjrzyjmy się zaletom szyfrowania symetrycznego i asymetrycznego i przedstawmy je w tabeli porównawczej.

| Szyfrowanie symetryczne: | Szyfrowanie asymetryczne: | Szyfrowanie hybrydowe: |

| W przypadku szyfrowania symetrycznego do szyfrowania i odszyfrowywania danych używany jest jeden klucz, dzięki czemu proces ten jest prostszy i szybszy. | Szyfrowanie asymetryczne wykorzystuje parę kluczy: klucz publiczny i klucz prywatny. Klucz publiczny jest używany do szyfrowania, a klucz prywatny do deszyfrowania. | W wielu przypadkach stosowane jest hybrydowe podejście do szyfrowania, łączące symetryczne i asymetryczne metody szyfrowania. |

| Jest on szczególnie odpowiedni do wydajnego szyfrowania dużych ilości danych, ponieważ zapewnia wyższą wydajność i wymaga mniejszej mocy obliczeniowej. | Jedną z głównych zalet szyfrowania asymetrycznego jest jego zdolność do uwierzytelniania, gwarantująca tożsamość komunikujących się stron. | Większość nowoczesnych certyfikatów SSL wykorzystuje metodę hybrydową: szyfrowanie asymetryczne do uwierzytelniania i szyfrowanie symetryczne do ochrony prywatności. |

| Szyfrowanie symetryczne wykorzystuje krótszą długość klucza, zwykle od 128 do 256 bitów. | Ze względu na złożoność procesu parowania kluczy, szyfrowanie asymetryczne jest wolniejsze i wymaga większej mocy obliczeniowej. | To hybrydowe podejście oferuje kompleksowe rozwiązanie, chroniące dane osobowe użytkowników przed przechwyceniem lub oszustwem. |

| Standardowe algorytmy stosowane w szyfrowaniu symetrycznym obejmują RC4, AES, DES, 3DES i QUAD. | Szyfrowanie asymetryczne wykorzystuje dłuższe klucze, zwykle od 1024 do 4096 bitów. | Wykorzystując mocne strony obu metod szyfrowania, szyfrowanie hybrydowe zapewnia bezpieczną komunikację i prywatność danych. |

Podsumowując, wybór między szyfrowaniem symetrycznym i asymetrycznym zależy od konkretnych wymagań każdego scenariusza. Szyfrowanie symetryczne jest bardzo wydajne i skuteczne w przypadku szyfrowania dużych ilości danych. Z kolei szyfrowanie asymetryczne zapewnia uwierzytelnianie i weryfikację tożsamości. Hybrydowe podejście do szyfrowania łączy w sobie to, co najlepsze z obu światów, oferując solidne rozwiązanie, które jest szeroko stosowane w certyfikatach SSL i innych aplikacjach wymagających bezpiecznej transmisji danych.

Czytaj także:

- Czym jest certyfikat SSL i dlaczego warto go zainstalować?

- Czym są protokoły HTTP i HTTPS i jak wpływają na witrynę?

- Jak uzyskać certyfikat SSL za darmo

Pytania i odpowiedzi dotyczące szyfrowania

Szyfrowanie to proces przekształcania danych w tajny kod w celu uniemożliwienia nieautoryzowanego dostępu.

Dwa główne rodzaje szyfrowania to szyfrowanie symetryczne i asymetryczne.

Najlepszy algorytm szyfrowania zależy od konkretnych wymagań dotyczących bezpieczeństwa i wydajności. AES jest jednak uważany za jeden z najbezpieczniejszych i najbardziej wydajnych algorytmów szyfrowania symetrycznego.

Szyfrowanie zabezpiecza dane, przekształcając zwykły tekst w szyfrogram, który można odszyfrować tylko za pomocą odpowiedniego klucza.

Chociaż szyfrowanie zapewnia wysoki poziom bezpieczeństwa, nie jest niezawodne. Aby ograniczyć potencjalne ryzyko, należy używać silnych algorytmów szyfrowania i wdrożyć odpowiednie praktyki zarządzania kluczami.