À l’ère du numérique, il est primordial de garantir la sécurité et la confidentialité des informations. Le cryptage joue un rôle clé dans la réalisation de cet objectif en permettant de convertir les données dans un format illisible et accessible uniquement aux personnes autorisées. Le processus de cryptage implique l’utilisation de clés cryptographiques et d’algorithmes mathématiques.

Dans cet article, nous examinerons trois grands types de chiffrement: le chiffrement symétrique, le chiffrement asymétrique et le chiffrement hybride. Commençons par le chiffrement symétrique.

Cryptage symétrique

Le chiffrement symétrique, comme son nom l’indique, utilise une seule clé cryptographique pour le chiffrement et le déchiffrement. L’utilisation d’une seule clé simplifie le processus. Pour comprendre l’essence du cryptage symétrique, prenons l’exemple suivant :

Imaginez deux amis proches, Anton et Alice, vivant à Kiev. Dans certaines circonstances, Alice est obligée de quitter la ville. Le seul moyen de communication dont ils disposent est le courrier. Cependant, ils craignent que leurs lettres soient interceptées et lues par des étrangers.

Pour sécuriser leur correspondance, Anton et Alice décident de crypter leurs messages. Ils conviennent d’une technique de cryptage simple : déplacer chaque lettre de sept positions dans l’alphabet. Par exemple, le mot « Apple » sera écrit « hwwsl » (A -> H, P -> W, L -> S, E -> L). Pour décrypter le message, il faut inverser le processus en reculant chaque lettre de sept positions. Cette technique de cryptage rappelle l’ancien « chiffre de César », utilisé par l’empereur romain et chef militaire Gaius Julius Caesar.

Avantages du cryptage symétrique

Le chiffrement symétrique présente des avantages significatifs, principalement en termes de simplicité. L’utilisation d’une seule clé pour le cryptage et le décryptage simplifie le processus. De plus, lorsqu’il s’agit de crypter de grandes quantités de données, le cryptage symétrique s’avère être un choix efficace. Parmi les autres avantages, citons

- Vitesse: les algorithmes de chiffrement symétrique sont beaucoup plus rapides que leurs homologues asymétriques, dont nous parlerons plus loin.

- Puissance de calcul: les ressources informatiques requises pour le cryptage symétrique sont relativement faibles.

- Impact minimal sur la vitesse de l’internet: le cryptage symétrique n’a pas d’impact significatif sur la vitesse de transmission des données sur l’internet.

Trois algorithmes de cryptage symétrique populaires

Si le chiffre de César illustre une approche élémentaire du cryptage symétrique, les méthodes de cryptage modernes sont basées sur des fonctions mathématiques complexes très difficiles à décrypter. Il existe de nombreux algorithmes de cryptage symétrique, mais nous nous concentrerons sur les trois algorithmes les plus couramment utilisés :

- AES (Advanced Encryption Standard) : AES est considéré comme l’un des algorithmes de cryptage symétrique les plus sûrs. Il a remplacé l’algorithme DES dépassé (dont nous parlerons plus loin) et offre de fortes capacités de cryptage. L’AES fonctionne avec des blocs de données de 128 bits en utilisant une clé de longueur variable (généralement 128, 192 ou 256 bits).

- DES (Data Encryption Standard) : Introduit en 1976 par IBM, le DES a été la première méthode de cryptage symétrique largement utilisée. Développée à l’origine pour protéger les informations gouvernementales sensibles, elle est devenue la norme de cryptage officielle des agences fédérales américaines en 1977. Le DES divise les données en clair en blocs de 64 bits et applique différents processus de cryptage sur 16 cycles, créant ainsi des blocs de 64 bits de texte chiffré en sortie. Toutefois, en raison de la courte longueur de sa clé, DES a été déclaré obsolète en 2005 et remplacé par AES.

- 3DES (Triple Data Encryption Standard) : en tant qu’amélioration du DES, le 3DES applique l’algorithme DES trois fois en séquence à chaque bloc de données. Ce processus augmente considérablement la force du cryptage. Bien que le 3DES offre une plus grande sécurité que le DES, il est plus lent et moins efficace que l’AES, ce qui le rend moins courant dans les applications modernes.

Il convient de noter que le protocole TLS 1.2, largement utilisé, n’utilise pas la méthode de cryptage DES en raison de sa vulnérabilité.

Cryptage asymétrique

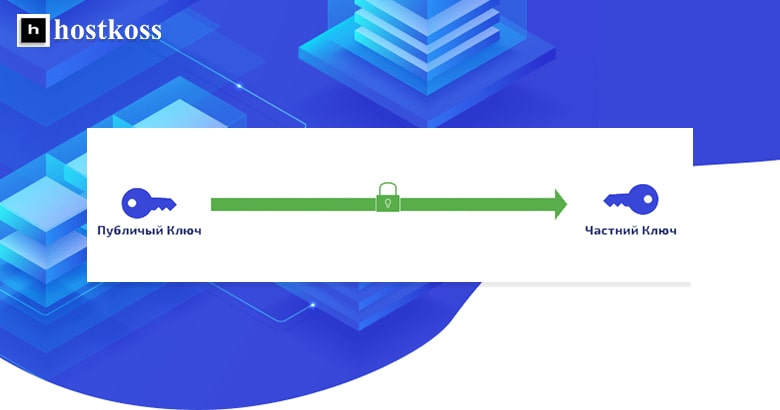

Alors que le cryptage symétrique utilise une seule clé pour le cryptage et le décryptage, le cryptage asymétrique utilise une approche plus complexe – plusieurs clés mathématiquement liées entre elles. Ce type de cryptage est également connu sous le nom de cryptographie à clé publique et comprend une « clé publique » et une « clé privée ».

Le chiffrement symétrique a bien fonctionné pour Alice et Anton lorsqu’ils avaient besoin d’échanger des informations entre eux. Toutefois, si Anton souhaite communiquer en toute sécurité avec un grand nombre de personnes, l’utilisation de clés différentes pour chaque personne devient peu pratique et peu commode.

Pour résoudre ce problème, Anton utilise le chiffrement à clé publique. Dans cette méthode, Anton distribue sa clé publique à toute personne souhaitant lui envoyer des informations et garde sa clé privée secrète. Il demande aux autres de crypter les données avec sa clé publique, en s’assurant qu’elles ne peuvent être décryptées qu’avec sa clé privée. Cette approche élimine le risque de compromission de la clé privée, puisque les données ne peuvent être déchiffrées qu’avec la clé privée d’Anton.

Avantages du cryptage asymétrique

Le cryptage asymétrique présente un certain nombre d’avantages, à commencer par une sécurité accrue. Dans cette méthode, une clé publique est utilisée pour crypter les données, qui sont dans le domaine public, et la clé privée correspondante est utilisée pour les décrypter. Cela garantit que les données restent protégées contre les attaques potentielles de l’homme du milieu (MiTM). En outre, pour les serveurs web et de messagerie qui interagissent avec un grand nombre de clients, il est plus efficace de gérer et de protéger une seule clé. En outre, le chiffrement asymétrique permet d’établir des connexions chiffrées sans qu’il soit nécessaire d’échanger des clés hors ligne, ce qui simplifie le processus.

L’authentification est une autre fonction importante du chiffrement asymétrique. En chiffrant les données avec la clé publique du destinataire, il garantit que seul le destinataire prévu, qui possède la clé privée correspondante, peut déchiffrer les données et y accéder. Ce mécanisme de vérification confirme l’identité de la personne ou de l’organisation avec laquelle une personne communique ou échange des informations.

Algorithme de cryptage asymétrique RSA (Rivest-Shamir-Adleman)

Inventé en 1977 par Ron Rivest, Adi Shamir et Leonard Adleman, scientifiques au MIT, RSA est l’algorithme de cryptage asymétrique le plus utilisé. Son efficacité repose sur le concept de « factorisation simple ». RSA consiste à choisir deux nombres premiers aléatoires différents d’une taille donnée, par exemple 1024 bits, et à les multiplier pour obtenir un grand nombre. Le défi consiste à déterminer le nombre premier d’origine à partir de ce résultat multiplié. La résolution de cette énigme est virtuellement impossible pour les superordinateurs modernes, sans parler de l’informatique humaine.

Dans une étude réalisée en 2010, un groupe de volontaires a passé plus de 1 500 années de temps de calcul sur des centaines d’ordinateurs pour déchiffrer une clé RSA de 768 bits, ce qui est bien inférieur à la norme actuelle des clés de 2048 bits.

L’avantage du cryptage RSA est son évolutivité , car la longueur de la clé peut varier : 768 bits, 1024 bits, 2048 bits, 4096 bits, etc. La simplicité et l’adaptabilité de RSA en ont fait le principal algorithme de chiffrement asymétrique pour toute une série d’applications, notamment les certificats SSL/TLS, les crypto-monnaies et le chiffrement des courriels.

Cryptage hybride

Bien que les algorithmes de cryptage asymétrique tels que RSA et ECC offrent une sécurité et une authentification solides, ils ont leurs limites. Le chiffrement symétrique, quant à lui, est rapide et efficace, mais ne permet pas de vérifier l’authenticité. Pour résoudre ces problèmes et créer une synergie entre les systèmes de cryptage, le concept de cryptage hybride est apparu, qui tire parti des avantages du cryptage symétrique et asymétrique.

Cryptage hybride dans les certificats SSL/TLS :

Le cryptage hybride n’est pas une méthode unique, mais plutôt une combinaison de méthodes de cryptage symétrique et asymétrique. Il est largement utilisé dans les certificats SSL/TLS au cours du processus d’échange TLS, qui établit une connexion sécurisée entre les serveurs et les clients (navigateurs web).

Une poignée de main TLS commence par la vérification de l’identité des deux parties à l’aide d’une clé privée et d’une clé publique. Une fois l’identité confirmée, les données sont transmises à l’aide d’un cryptage symétrique et d’une clé éphémère (de session). Cela permet l’échange rapide de grandes quantités de données en ligne.

Avantages du chiffrement hybride

Le cryptage hybride offre une solution pratique qui surmonte les lacunes des méthodes de cryptage individuelles. En utilisant le cryptage symétrique pour la transmission des données, il permet une communication rapide et efficace. Dans le même temps, le cryptage asymétrique assure la vérification nécessaire de l’identité, garantissant ainsi une interaction sécurisée entre les parties.

Les avantages du chiffrement hybride sont les suivants :

- Rapidité et efficacité : Le cryptage symétrique, qui permet de crypter rapidement de grandes quantités de données, accélère les processus de cryptage et de décryptage, ce qui garantit un transfert rapide des données.

- Authentification : Le cryptage asymétrique garantit que le destinataire prévu a accès aux données cryptées en vérifiant l’identité des deux parties impliquées dans la communication.

- Lechiffrement hybride établit un équilibre en permettant un échange de données sécurisé et efficace dans une variété de scénarios. Il est largement utilisé dans des domaines tels que les certificats SSL/TLS, le cryptage des courriers électroniques et les protocoles de communication sécurisés.

Comparaison des méthodes de cryptage symétrique et asymétrique

Il n’y a pas de réponse unique à la question de savoir quel est le meilleur type de cryptage . Le choix dépend des exigences et des considérations spécifiques à chaque situation. Examinons les avantages du chiffrement symétrique et du chiffrement asymétrique et présentons-les dans un tableau comparatif.

| Cryptage symétrique : | Cryptage asymétrique : | Cryptage hybride : |

| Avec le cryptage symétrique, une seule clé est utilisée pour crypter et décrypter les données, ce qui rend le processus plus simple et plus rapide. | Le cryptage asymétrique utilise une paire de clés : une clé publique et une clé privée. La clé publique est utilisée pour le cryptage et la clé privée pour le décryptage. | Dans de nombreux cas, une approche hybride du cryptage est utilisée, combinant des méthodes de cryptage symétriques et asymétriques. |

| Il est particulièrement adapté au cryptage efficace de grands volumes de données, car il est plus performant et nécessite moins de puissance de traitement. | L’un des principaux avantages du cryptage asymétrique est sa capacité à fournir une authentification, garantissant l’identité des parties qui communiquent. | La plupart des certificats SSL modernes utilisent une méthode hybride : le cryptage asymétrique pour l’authentification et le cryptage symétrique pour la confidentialité. |

| Le cryptage symétrique utilise une longueur de clé plus courte, généralement de 128 à 256 bits. | En raison de la complexité du processus d’appariement des clés, le cryptage asymétrique est plus lent et nécessite une plus grande puissance de calcul. | Cette approche hybride offre une solution complète, protégeant les données personnelles des utilisateurs contre l’interception ou la fraude. |

| Les algorithmes standard utilisés pour le cryptage symétrique sont RC4, AES, DES, 3DES et QUAD. | Le cryptage asymétrique utilise des clés plus longues, généralement de 1024 à 4096 bits. | En tirant parti des atouts des deux méthodes de cryptage, le cryptage hybride garantit la sécurité des communications et la confidentialité des données. |

En conclusion, le choix entre le cryptage symétrique et le cryptage asymétrique dépend des exigences spécifiques de chaque scénario. Le cryptage symétrique est très efficace pour le cryptage de grandes quantités de données. Le chiffrement asymétrique, quant à lui, permet l’authentification et la vérification de l’identité. L’approche du chiffrement hybride combine le meilleur des deux mondes, offrant une solution robuste largement utilisée dans les certificats SSL et d’autres applications qui nécessitent une transmission sécurisée des données.

Lire aussi :

- Qu’est-ce qu’un certificat SSL et pourquoi devriez-vous en installer un ?

- Qu’est-ce que HTTP et HTTPS et comment cela affecte-t-il votre site web ?

- Comment obtenir un certificat SSL gratuitement

Questions et réponses sur le cryptage

Le cryptage est le processus de conversion des données en un code secret afin d’empêcher tout accès non autorisé.

Les deux principaux types de cryptage sont le cryptage symétrique et le cryptage asymétrique.

Le meilleur algorithme de cryptage dépend de vos exigences spécifiques en matière de sécurité et de performances. Toutefois, l’AES est considéré comme l’un des algorithmes de cryptage symétrique les plus sûrs et les plus efficaces.

Le chiffrement sécurise les données en convertissant le texte en clair en texte chiffré qui ne peut être déchiffré qu’avec la clé appropriée.

Bien que le cryptage offre un niveau élevé de sécurité, il n’est pas infaillible. Pour limiter les risques potentiels, vous devez utiliser des algorithmes de chiffrement puissants et mettre en œuvre des pratiques de gestion des clés appropriées.