I dagens digitale tidsalder er det yderst vigtigt at sikre informationens sikkerhed og fortrolighed. Kryptering spiller en central rolle i at nå dette mål ved at gøre det muligt at konvertere data til et format, der er ulæseligt og kun tilgængeligt for autoriserede personer. Krypteringsprocessen involverer brugen af kryptografiske nøgler og matematiske algoritmer.

I denne artikel ser vi på tre hovedtyper af kryptering: symmetrisk, asymmetrisk og hybridkryptering. Lad os starte med symmetrisk kryptering.

Symmetrisk kryptering

Symmetrisk kryptering bruger, som navnet antyder, en enkelt kryptografisk nøgle til både kryptering og dekryptering. At det er nemt at bruge en enkelt nøgle, gør processen enkel. For at forstå essensen af symmetrisk kryptering kan man se på følgende eksempel:

Forestil dig to nære venner, Anton og Alice, som bor i Kiev. På grund af visse omstændigheder er Alice tvunget til at flytte ud af byen. Det eneste kommunikationsmiddel, de har, er post. Men de frygter, at deres breve kan blive opsnappet og læst af fremmede.

For at sikre deres korrespondance beslutter Anton og Alice at kryptere deres beskeder. De bliver enige om en simpel krypteringsteknik: Flyt hvert bogstav syv positioner ned i alfabetet. For eksempel vil ordet “Apple” blive skrevet som “hwwsl” (A -> H, P -> W, L -> S, E -> L). For at dekryptere beskeden skal du vende processen om og flytte hvert bogstav syv positioner tilbage. Denne krypteringsteknik minder om den gamle “Cæsars ciffer”, som blev brugt af den romerske kejser og militære leder Gaius Julius Cæsar.

Fordele ved symmetrisk kryptering

Symmetrisk kryptering har betydelige fordele, først og fremmest i kraft af sin enkelhed. At bruge en enkelt nøgle til kryptering og dekryptering forenkler processen. Desuden viser symmetrisk kryptering sig at være et effektivt valg, når der skal krypteres store mængder data. Yderligere fordele omfatter:

- Hastighed: Symmetriske krypteringsalgoritmer er meget hurtigere end deres asymmetriske modstykker, som vi vil diskutere senere.

- Computerkraft: De computer ressourcer, der kræves til symmetrisk kryptering, er relativt lavere.

- Minimal indvirkning på internethastigheden: Symmetrisk kryptering har ikke nogen væsentlig indvirkning på hastigheden af datatransmission over internettet.

Tre populære symmetriske krypteringsalgoritmer

Cæsar-krypteringen viser en elementær tilgang til symmetrisk kryptering, men moderne krypteringsmetoder er baseret på komplekse matematiske funktioner, som er meget vanskelige at knække. Der findes mange symmetriske krypteringsalgoritmer, men vi vil fokusere på de tre mest anvendte:

- AES (Advanced Encryption Standard): AES anses for at være en af de mest sikre symmetriske krypteringsalgoritmer. Den erstattede den forældede DES-algoritme (som vi vil diskutere senere) og tilbyder stærke krypteringsfunktioner. AES arbejder med 128-bit datablokke ved hjælp af en nøgle med variabel længde (normalt 128, 192 eller 256 bit).

- DES (Data Encryption Standard): DES blev introduceret i 1976 af IBM og var den første udbredte symmetriske krypteringsmetode. Den blev oprindeligt udviklet til at beskytte følsomme regeringsoplysninger og blev den officielle krypteringsstandard for amerikanske føderale agenturer i 1977. DES opdeler klartekstdata i 64-bit-blokke og anvender forskellige krypteringsprocesser over 16 cyklusser, hvilket skaber 64-bit-blokke med chiffertekst som output. Men på grund af den korte nøglelængde blev DES erklæret forældet i 2005 og erstattet af AES.

- 3DES (Triple Data Encryption Standard): Som en forbedring af DES anvender 3DES DES-algoritmen tre gange i rækkefølge på hver datablok. Denne proces øger krypteringens styrke betydeligt. Selvom 3DES giver større sikkerhed end DES, er den langsommere og mindre effektiv end AES, hvilket gør den mindre almindelig i moderne applikationer.

Det er værd at bemærke, at den udbredte TLS 1.2-protokol ikke bruger DES-krypteringsmetoden på grund af dens sårbarhed.

Asymmetrisk kryptering

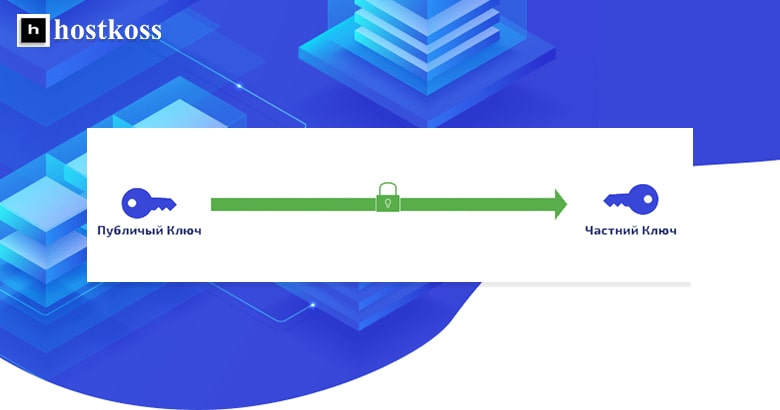

Mens symmetrisk kryptering bruger en enkelt nøgle til kryptering og dekryptering, bruger asymmetrisk kryptering en mere kompleks tilgang – flere matematisk forbundne nøgler. Denne type kryptering er også kendt som public key-kryptografi og omfatter en “offentlig nøgle” og en “privat nøgle”.

Symmetrisk kryptering fungerede godt for Alice og Anton, når de havde brug for at udveksle oplysninger indbyrdes. Men hvis Anton ønsker at kommunikere sikkert med et stort antal mennesker, bliver det upraktisk og besværligt at bruge forskellige nøgler til hver person.

For at løse dette problem bruger Anton public-key-kryptering. I denne metode udleverer Anton sin offentlige nøgle til alle, der ønsker at sende ham information, og holder sin private nøgle hemmelig. Han instruerer andre i at kryptere dataene med sin offentlige nøgle og sikrer, at de kun kan dekrypteres med hans private nøgle. Denne tilgang eliminerer risikoen for at kompromittere den private nøgle, da dataene kun kan dekrypteres ved hjælp af Antons private nøgle.

Fordele ved asymmetrisk kryptering

Asymmetrisk kryptering har en række fordele, først og fremmest øget sikkerhed. I denne metode bruges en offentlig nøgle til at kryptere data, som er i det offentlige domæne, og den tilsvarende private nøgle bruges til at dekryptere dem. Det sikrer, at data forbliver beskyttet mod potentielle MiTM-angreb (man-in-the-middle). For web- og e-mailservere, der interagerer med et stort antal klienter, er det desuden mere effektivt kun at administrere og beskytte én nøgle. Derudover gør asymmetrisk kryptering det muligt at etablere krypterede forbindelser uden behov for offline nøgleudveksling, hvilket forenkler processen.

En anden vigtig funktion ved asymmetrisk kryptering er autentificering. Ved at kryptere data med modtagerens offentlige nøgle sikres det, at kun den tiltænkte modtager, som har den tilsvarende private nøgle, kan dekryptere dataene og få adgang til dem. Denne verifikationsmekanisme bekræfter identiteten af den person eller organisation, som en person kommunikerer eller udveksler oplysninger med.

Asymmetrisk krypteringsalgoritme RSA (Rivest-Shamir-Adleman)

RSA blev opfundet i 1977 af MIT-forskerne Ron Rivest, Adi Shamir og Leonard Adleman og er den mest udbredte asymmetriske krypteringsalgoritme. Dens effektivitet ligger i begrebet “simpel faktorisering”. RSA indebærer, at man vælger to forskellige tilfældige primtal af en given størrelse, f.eks. 1024 bits, og ganger dem, så man får et stort tal. Udfordringen er at bestemme det oprindelige primtal ud fra det multiplicerede resultat. At løse denne gåde er stort set umuligt for moderne supercomputere, for slet ikke at tale om menneskelige beregninger.

I en undersøgelse fra 2010 brugte en gruppe frivillige mere end 1.500 års computertid på hundredvis af computere for at knække en 768-bit RSA-nøgle, hvilket er langt under den nuværende standard på 2048-bit nøgler.

Fordelen ved RSA-kryptering er dens skalerbarhed, da nøglelængden kan variere: 768-bit, 1024-bit, 2048-bit, 4096-bit osv. RSA’s enkelhed og tilpasningsevne har gjort den til den primære asymmetriske krypteringsalgoritme til en lang række anvendelser, herunder SSL/TLS-certifikater, kryptovalutaer og e-mailkryptering.

Hybrid kryptering

Selvom asymmetriske krypteringsalgoritmer som RSA og ECC giver stærk sikkerhed og autentificering, har de deres begrænsninger. Symmetrisk kryptering er på den anden side hurtig og effektiv, men mangler evnen til at verificere autenticitet. For at løse disse problemer og skabe en synergi mellem krypteringssystemer er begrebet hybridkryptering opstået, som udnytter fordelene ved symmetrisk og asymmetrisk kryptering.

Hybridkryptering i SSL/TLS-certifikater:

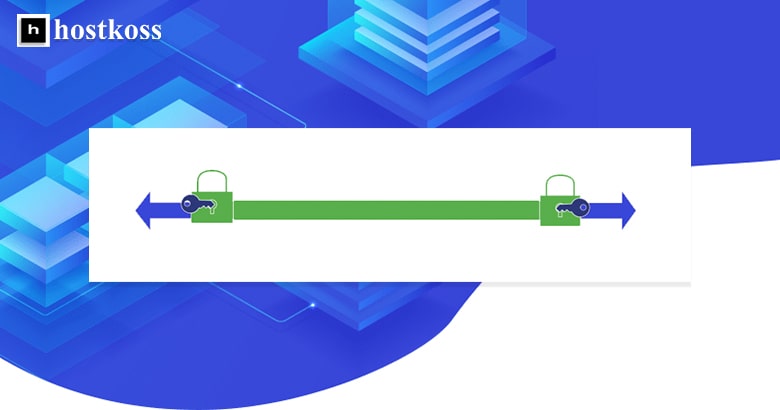

Hybridkryptering er ikke en enkelt metode, men snarere en kombination af symmetriske og asymmetriske krypteringsmetoder. Den bruges i vid udstrækning i SSL/TLS-certifikater under TLS-håndtryksprocessen, som etablerer en sikker forbindelse mellem servere og klienter (webbrowsere).

Et TLS-håndtryk begynder med at verificere begge parters identitet ved hjælp af en privat og en offentlig nøgle. Når identiteten er bekræftet, overføres dataene ved hjælp af symmetrisk kryptering og en kortvarig nøgle (sessionsnøgle). Det giver mulighed for hurtig udveksling af store mængder data online.

Fordele ved hybrid kryptering

Hybridkryptering er en praktisk løsning, der overvinder manglerne ved de enkelte krypteringsmetoder. Ved at bruge symmetrisk kryptering til datatransmission muliggør den hurtig og effektiv kommunikation. Samtidig giver asymmetrisk kryptering den nødvendige identitetsbekræftelse, hvilket sikrer en sikker interaktion mellem parterne.

Fordelene ved hybridkryptering er bl.a:

- Hastighed og effektivitet: Symmetrisk kryptering, med sin evne til hurtigt at kryptere store mængder data, fremskynder krypterings- og dekrypteringsprocesser og sikrer hurtig dataoverførsel.

- Autentificering: Asymmetrisk kryptering sikrer, at den tilsigtede modtager har adgang til de krypterede data ved at verificere identiteten af begge parter, der er involveret i kommunikationen.

- Hybridkryptering skaber balance ved at muliggøre sikker og effektiv dataudveksling i en række forskellige scenarier. Det bruges i vid udstrækning inden for områder som SSL/TLS-certifikater, e-mailkryptering og sikre kommunikationsprotokoller.

Sammenligning af symmetriske og asymmetriske krypteringsmetoder

Når det kommer til spørgsmålet om, hvilken type kryptering der er bedst, er der ikke noget enkelt svar. Valget afhænger af de specifikke krav og overvejelser i hver enkelt situation. Lad os se på fordelene ved symmetrisk og asymmetrisk kryptering og præsentere dem i en sammenligningstabel.

| Symmetrisk kryptering: | Asymmetrisk kryptering: | Hybrid kryptering: |

| Med symmetrisk kryptering bruges en enkelt nøgle til at kryptere og dekryptere data, hvilket gør processen enklere og hurtigere. | Asymmetrisk kryptering bruger et par nøgler: en offentlig nøgle og en privat nøgle. Den offentlige nøgle bruges til kryptering, og den private nøgle bruges til dekryptering. | I mange tilfælde bruges en hybrid tilgang til kryptering, hvor man kombinerer symmetriske og asymmetriske krypteringsmetoder. |

| Det er særligt velegnet til effektiv kryptering af store datamængder, da det giver højere ydelse og kræver mindre processorkraft. | En af de største fordele ved asymmetrisk kryptering er dens evne til at levere autentificering, der garanterer de kommunikerende parters identitet. | De fleste moderne SSL-certifikater bruger en hybridmetode: asymmetrisk kryptering til autentificering og symmetrisk kryptering til beskyttelse af personlige oplysninger. |

| Symmetrisk kryptering bruger en kortere nøglelængde, normalt fra 128 til 256 bit. | På grund af kompleksiteten i nøgleparringsprocessen er asymmetrisk kryptering langsommere og kræver mere computerkraft. | Denne hybride tilgang giver en omfattende løsning, der beskytter brugernes personlige data mod aflytning eller svindel. |

| Standardalgoritmer, der bruges til symmetrisk kryptering, omfatter RC4, AES, DES, 3DES og QUAD. | Asymmetrisk kryptering bruger længere nøgler, normalt fra 1024 til 4096 bit. | Ved at udnytte styrken i begge krypteringsmetoder sikrer hybridkryptering sikker kommunikation og databeskyttelse. |

Konklusionen er, at valget mellem symmetrisk og asymmetrisk kryptering afhænger af de specifikke krav i hvert enkelt scenarie. Symmetrisk kryptering er meget effektiv, når der skal krypteres store mængder data. Asymmetrisk kryptering giver på den anden side mulighed for autentificering og identitetsverificering. Den hybride krypteringstilgang kombinerer det bedste fra begge verdener og tilbyder en robust løsning, der i vid udstrækning bruges i SSL-certifikater og andre applikationer, der kræver sikker datatransmission.

Læs også:

- Hvad et SSL-certifikat er, og hvorfor du bør installere et

- Hvad er HTTP og HTTPS, og hvordan påvirker det din hjemmeside?

- Sådan får du et gratis SSL-certifikat

Spørgsmål og svar om kryptering

Kryptering er processen med at konvertere data til en hemmelig kode for at forhindre uautoriseret adgang.

De to hovedtyper af kryptering er symmetrisk og asymmetrisk.

Den bedste krypteringsalgoritme afhænger af dine specifikke krav til sikkerhed og ydeevne. Men AES anses for at være en af de mest sikre og effektive symmetriske krypteringsalgoritmer.

Kryptering sikrer data ved at konvertere klartekst til chiffertekst, som kun kan dekrypteres med den rette nøgle.

Selvom kryptering giver et højt sikkerhedsniveau, er det ikke idiotsikkert. For at mindske potentielle risici skal du bruge stærke krypteringsalgoritmer og implementere en ordentlig praksis for nøglehåndtering.